Avertissements : Tails est sûr mais pas magique !

Tails est plus sûr que n'importe quel autre système d'exploitation ordinaire. Mais Tails, ou tout autre logiciel ou système d'exploitation, ne peut pas vous protéger de tout - même s'ils le prétendent.

Les recommandations ci-dessous vous permettront d'être encore plus en sécurité, surtout si vous courez un risque élevé.

Protéger votre identité lorsque vous utilisez Tails

Tails est conçu pour cacher votre identité.

Mais certaines de vos activités pourraient révéler votre identité :

- Partager des fichiers avec des métadonnées, telles que la date, l'heure, l'emplacement et les informations sur l'appareil utilisé

- Utiliser Tails à plus d'une fin à la fois

Limites du réseau Tor

Tails utilise le réseau Tor car il s'agit du réseau le plus solide et le plus populaire pour se protéger de la surveillance et de la censure.

Mais Tor a des limites si vous êtes soucieux de :

- Cacher que vous utilisez Tor et Tails

- Protéger vos communications en ligne contre des attaquants déterminés et compétents

Réduire les risques lors de l'utilisation d'ordinateurs non fiables

Tails peut fonctionner en toute sécurité sur un ordinateur qui a un virus.

Mais Tails ne peut pas toujours vous protéger quand :

- Vous l'installez à partir d'un ordinateur infecté

- Vous exécutez Tails sur un ordinateur dont le BIOS, le micrologiciel ou le matériel est compromis

Protéger votre identité

Nettoyer les métadonnées des fichiers avant de les partager

Beaucoup de fichiers contiennent des données cachées, ou métadonnées :

Les fichiers JPEG et autres fichiers d'image contiennent souvent des informations sur le lieu où la photo a été prise et sur l'appareil photo utilisé.

Les documents de bureautique contiennent souvent des informations sur leur auteur, ainsi que la date et l'heure de leur création.

Pour vous aider à nettoyer les métadonnées, Tails intègre Nettoyeur de métadonnées, un outil permettant de supprimer les métadonnées pour un large éventail de formats de fichiers.

Les métadonnées ont été utilisées dans le passé pour localiser des personnes à partir de photos qu'elles avaient prises. Pour un exemple, voir NPR : Trahi par les métadonnées, John McAfee admet qu'il est vraiment au Guatemala(en anglais).

Utiliser une session Tails pour un seul objectif à la fois

Si vous utilisez une session Tails pour plus d'un usage à la fois, un adversaire pourrait relier vos différentes activités entre elles.

Par exemple, si vous vous connectez à différents comptes sur le même site web dans une seule session Tails, le site web pourrait déterminer que les comptes sont utilisés par la même personne. En effet, les sites web peuvent déterminer si deux comptes utilisent le même circuit Tor.

Pour empêcher un adversaire de relier vos activités entre elles lorsque vous utilisez Tails, redémarrez Tails entre différentes activités. Par exemple, redémarrez Tails entre la consultation de votre messagerie professionnelle et celle de votre messagerie de lanceur d'alerte.

Nous n'avons pas connaissance de telles attaques visant à désanonymiser en ligne les personnes qui ont utilisé Tails à des fins différentes au même moment.

Si vous craignez que les fichiers de votre stockage persistant puissent être utilisés pour relier vos activités entre elles, envisagez d'utiliser une clé USB Tails différente pour chaque activité. Par exemple, utilisez une clé USB Tails pour votre travail d'activiste et une autre pour votre travail de journaliste.

Limites de Tor

Tails permet de savoir que vous utilisez Tor et probablement Tails

Tout ce que vous faites sur Internet depuis Tails passe par le réseau Tor.

Tor et Tails ne vous protègent pas en vous faisant ressembler à n'importe quelle personne aléatoire utilisant Internet, mais en faisant en sorte que toutes les personnes utilisant Tor et Tails aient l'air identiques. Il devient impossible de savoir qui est qui parmi toutes les personnes les utilisant.

Votre fournisseur d'accès à Internet (FAI) et votre réseau local peuvent voir que vous vous connectez au réseau Tor. Mais, ils ne peuvent pas savoir quels sites vous visitez. Pour également cacher que vous vous connectez à Tor, utilisez un pont Tor.

Les sites que vous visitez peuvent savoir que vous utilisez Tor, car la liste des nœuds de sortie du réseau Tor est publique.

Les contrôles parentaux, les fournisseurs d'accès Internet et les pays où la censure est forte peuvent identifier et bloquer les connexions au réseau Tor qui n'utilisent pas de ponts Tor.

De nombreux sites web vous demandent de résoudre un CAPTCHA ou bloquent l'accès au réseau Tor.

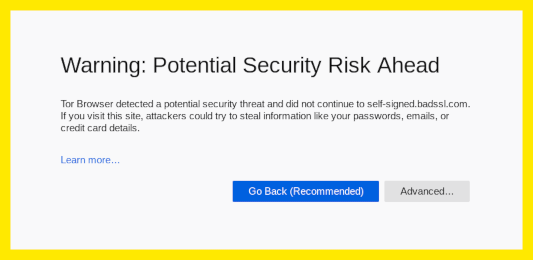

Les nœuds de sortie peuvent intercepter le trafic vers le serveur de destination

Tor cache votre position aux serveurs de destination, mais il ne chiffre pas toute votre communication. Le dernier relais d'un circuit Tor, appelé le nœud de sortie, établit la connexion réelle avec le serveur de destination. Cette dernière étape peut ne pas être chiffrée, par exemple, si vous vous connectez à un site web utilisant HTTP au lieu de HTTPS.

Le nœud de sortie peut :

Observer votre trafic. C'est pourquoi le Navigateur Tor et Tails incluent des outils pour chiffrer la connexion entre le nœud de sortie et le serveur de destination, lorsque cela est possible.

Se faire passer pour le serveur de destination, une technique connue sous le nom d'attaque de l'homme du milieu (HDM). C'est pourquoi vous devez prêter encore plus attention aux avertissements de sécurité du Navigateur Tor. Si vous recevez un tel avertissement, utilisez la fonction Nouvelle Identité duNavigateur Tor pour changer de nœud de sortie.

Pour en savoir plus sur les informations dont dispose une personne qui observe les différentes parties d'un circuit Tor, consultez les graphiques interactifs en anglais de Tor Support: How HTTPS encryption and Tor works in Tor Browser to enhance your privacy and anonymity ou leur traduction en français sous forme d'affiche.

Les nœuds de sortie de Tor ont été utilisés par le passé pour collecter des informations sensibles à partir de connexions non chiffrées. Les nœuds de sortie malveillants sont régulièrement identifiés et supprimés du réseau Tor. Pour un exemple, voir Ars Technica : Un expert en sécurité a utilisé Tor pour collecter des mots de passe de messages électroniques gouvernementaux.

Des adversaires surveillant les deux extrémités d'un circuit Tor pourraient identifier les utilisateurs

Un adversaire, qui pourrait contrôler les 3 relais d'un circuit, pourrait désanonymiser les personnes utilisant Tor.

Tor choisit pour chaque circuit 3 relais appartenant à des opérateurs de réseau différents.

Tails prend des mesures supplémentaires pour utiliser des circuits différents pour des applications différentes.

Le réseau Tor comporte plus de 6 000 relais. Parmi les organisations gérant ces relais se trouvent des universités telles que le MIT, des groupes activistes comme Riseup, des associations à but non-lucratif comme Derechos Digitales, des entreprises d'hébergement internet comme Private Internet Access et ainsi de suite. La grande diversité d'organisations et de personnes gérant des relais rend Tor plus sûr et plus durable.

Un adversaire puissant, qui pourrait analyser le moment et la forme du trafic entrant et sortant du réseau Tor, pourrait être en mesure de désanonymiser les utilisateurs de Tor. Ces attaques sont appelées attaque par corrélation de bout en bout, car l'attaquant doit observer les deux extrémités d'un circuit Tor en même temps.

Aucun réseau d'anonymat utilisé pour des connexions rapides, comme la navigation sur le web ou la messagerie instantanée, ne peut protéger à 100% des attaques par corrélation de bout en bout. Dans ce cas, les VPN (Virtual Private Networks, « réseaux privés virtuels ») sont moins sûrs que Tor, car ils n'utilisent pas trois relais indépendants.

Les attaques par corrélation de bout en bout ont été étudiées dans des articles de recherche, mais nous ne connaissons aucune utilisation réelle pour désanonymiser les personnes utilisant Tor. Pour un exemple, voir Murdoch et Zieliński : Analyse du trafic échantillonné par des adversaires au niveau des échanges Internet (en anglais).

Utilisation d'ordinateurs non fiables

Installez Tails depuis un ordinateur de confiance

Tails vous protège des virus et des logiciels malveillants présents sur votre système d'exploitation habituel. En effet, Tails fonctionne indépendamment des autres systèmes d'exploitation.

Mais votre Tails peut être corrompu si vous l'installez à partir d'un système d'exploitation compromis. Pour réduire ce risque :

Installez toujours Tails à partir d'un système d'exploitation fiable. Par exemple, téléchargez Tails sur un ordinateur sans virus ou clonez Tails auprès d'un ami de confiance.

Ne branchez pas votre clé USB Tails lorsqu'un autre système d'exploitation est en cours d'exécution sur l'ordinateur.

Utilisez votre clé USB Tails uniquement pour exécuter Tails. N'utilisez pas votre clé USB Tails pour transférer des fichiers vers ou depuis un autre système d'exploitation.

Si vous craignez que votre Tails soit corrompu, effectuez une mise à jour manuelle à partir d'un système d'exploitation fiable.

Nous ne connaissons pas de virus capable d'infecter une installation de Tails, mais un tel virus pourrait être créé à l'avenir.

Aucun système d'exploitation ne peut se protéger contre les modifications matérielles

L'ordinateur peut être compromis si ses composants physiques ont été modifiés. Par exemple, si un enregistreur de frappe a été physiquement installé sur l'ordinateur, vos mots de passe, vos informations personnelles et d'autres données saisies sur le clavier pourraient être stockés et être accessibles par quelqu'un d'autre, même si vous utilisez Tails.

Essayez de garder votre ordinateur dans un endroit sûr. Les modifications matérielles sont plus probables sur les ordinateurs publics, dans les cybercafés ou les bibliothèques, et sur les ordinateurs de bureau, où il est plus facile de cacher un appareil.

Si vous craignez qu'un ordinateur ai été modifié :

Utilisez un gestionnaire de mots de passe pour coller les mots de passe enregistrés. Ainsi, vous n'aurez pas à taper de mots de passe qui pourraient être visibles par des personnes ou des caméras à proximité.

Utilisez le clavier visuel, si vous utilisez un ordinateur public ou si vous craignez que cet ordinateur soit équipé d'un enregistreur de frappe.

Les enregistreurs de frappe sont faciles à acheter et à cacher sur les ordinateurs de bureau mais pas sur les ordinateurs portables. Voir par exemple KeeLog : KeyGrabber forensic keylogger getting started(en anglais).

D'autres modifications matérielles sont beaucoup plus compliquées et coûteuses à installer. Voir par exemple Ars Technica : Les photos d'une usine de "mise à jour" de la NSA montrant un routeur Cisco se faire implanter (en anglais).

Aucun système d'exploitation ne peut se protéger contre les attaques du BIOS et des micrologiciels

Les microprogrammes comprennent le BIOS ou l'UEFI et d'autres logiciels stockés dans des puces électroniques de l'ordinateur. Tous les systèmes d'exploitation, Tails y compris, dépendent des microprogrammes pour démarrer et fonctionner, aucun système d'exploitation ne peut donc se protéger contre une attaque basée sur les microprogrammes. De la même manière qu'une voiture dépend de la qualité de la route sur laquelle elle roule, les systèmes d'exploitation dépendent de leur microprogramme.

Garder votre ordinateur dans un endroit sûr peut vous protéger contre certaines attaques basées sur les microprogrammes, mais d'autres attaques de microprogrammes peuvent être réalisées à distance.

Des attaques basées sur les micrologiciels ont déjà été décrites, mais elles sont compliquées et coûteuses à réaliser. Nous n'avons pas connaissance d'une utilisation réelle contre les utilisateurs de Tails. Pour un exemple, voir LegbaCore : voler des clés PGP et des courriers électroniques dans Tails par infection à distance du micrologiciel.

Parce que vous devez toujours adapter vos pratiques de sécurité numérique à vos besoins et aux menaces, nous vous encourageons à en apprendre plus en lisant les guides suivants :