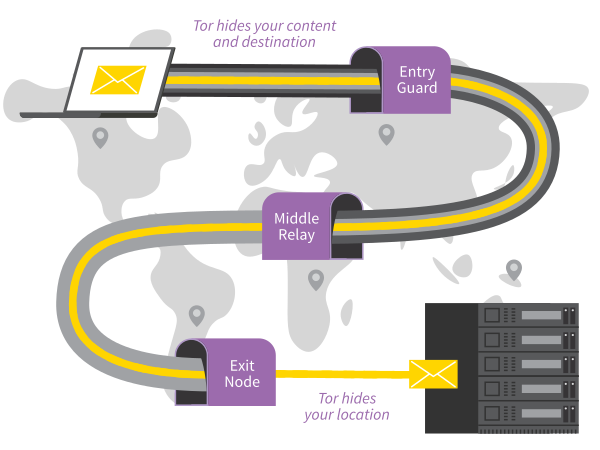

Tudo que você faz na internet a partir do Tails passa pela rede Tor.

Tor criptografa e anonimiza suas conexões ao passá-las por 3 "relays" (servidores de repetição) aleatórios diferentes. Os relays do Tor são servidores operados por diferentes pessoas e organizações em todo o mundo.

Você não poderá acessar a Internet a partir do Tails até que a conexão com a

rede Tor esteja estabelecida. Por exemplo, o Navegador Tor mostra a

mensagem de erro The proxy server is refusing connections até que a

conexão com a rede Tor esteja estabelecida.

Pelo fato do Tor rotear seu tráfego de internet por 3 retransmissores antes de atingir seu destino, a conexão é mais lenta do que quando você não usa Tor.

Veja nossa documentação em [porque o Tor é lento|doc/anonymous_internet/tor/slow]].

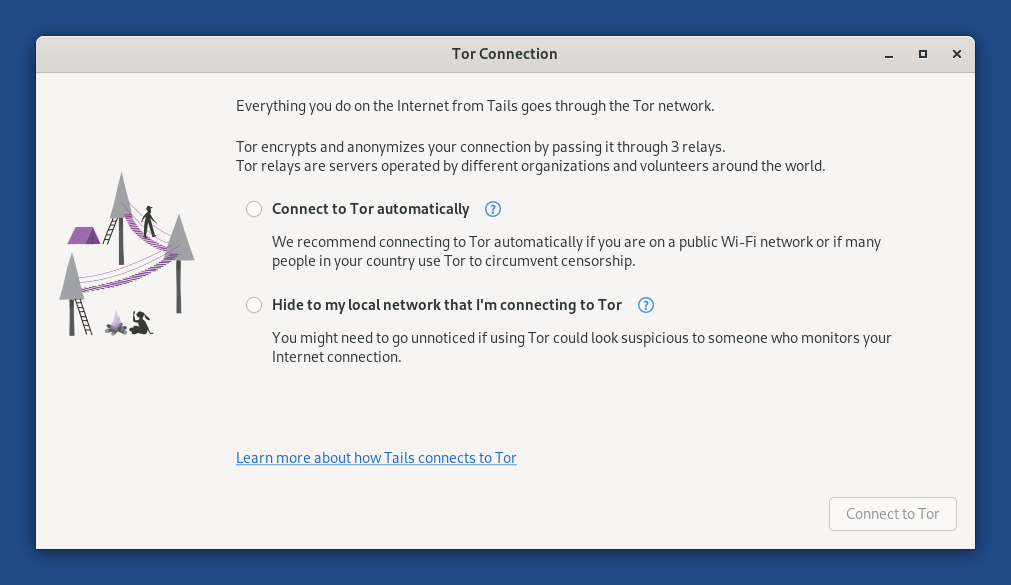

Para se conectar à rede Tor:

Conecte-se a uma rede local, cabeada, Wi-Fi, ou móvel.

O assistente de Conexão Tor aparece para te ajudar com a conexão à rede Tor.

Escolha se você quer:

Conectar à rede Tor automaticamente

Esconder da sua rede local que você está conectado à rede Tor

As implicações de ambos os métodos estão detalhadas abaixo.

Tor relays and bridges

Public Tor relays

Na maior parte do tempo, sua rede local não bloqueia o acesso à rede Tor e você pode usar um retransmissor público como seu primeiro retransmissor do Tor.

Ao usar um relay público para entrar na rede Tor, qualquer análise simples do tráfego de dados na sua rede local permite concluir que você está se conectando à rede Tor, mas sua atividade online se manterá segura e anônima.

Tor bridges

Tor bridges are secret Tor relays that hide that you are connecting to Tor.

Use uma ponte como seu primeiro retransmissor caso existam na sua rede bloqueios para conexão à rede Tor, ou então caso o mero uso da rede Tor possa levantar suspeitas para alguém que esteja monitorando sua conexão à Internet.

A tecnologia usada pelas pontes Tor é feita para driblar a censura em lugares onde conexões à rede Tor são bloqueadas, como por exemplo em alguns países que praticam censura pesada, em algumas redes públicas, ou em redes com alguns tipos de controle parental.

Isso é feito camuflando sua conexão para que ela não seja reconhecida como uma conexão à rede Tor. Por isso, essa mesma tecnologia pode ser usada para esconder o fato de que você está usando Tor, caso isso possa parecer suspeito para alguém que monitore sua conexão a internet.

Pontes Tor são menos confiáveis e mais lentas que relays públicos do Tor.

Connecting to Tor automatically

Recomendamos a conexão automática à rede Tor se você estiver em uma rede Wi-Fi pública ou se varias pessoas no seu país usam Tor para driblar a censura.

Quando você escolhe esta opção:

Primeiro, o Tails sincroniza automaticamente o relógio do computador, porque a informação correta de data e hora é imprescindível para que seja possível conectar à rede Tor.

Tails learns the current time by connecting to the captive portal detection service of Fedora, which is used by most Linux distributions. This connection does not go through the Tor network and is an exception to our policy of only making Internet connections through the Tor network.

Você pode saber mais sobre a nossa avaliação de segurança dessa sincronização de data e hora na nossa [[documentação de projeto sobre tráfego por fora do Tor|contribute/design/Tor_enforcement#non-tor-traffic.

Se ao invés disso você quiser esconder o fato de que está conectando à rede Tor, talvez você precise acertar o relógio do computador manualmente.

Caso o Tails não consiga sincronizar o relógio porque antes você precisa entrar na rede usando um portal cativo, uma tela de erro será mostrada pra te ajudar a fazer isso.

Para instruções detalhadas, veja como entrar em uma rede usando um portal cativo.

Em seguida, o Tails tenta de diferentes maneiras conectar à rede Tor até que tenha sucesso:

Tails tenta se conectar à rede Tor diretamente usando retransmissores públicos, sem usar uma ponte.

Tails tenta se conectar à rede Tor usando uma das pontes padrão, já inclusas no Tails, caso falhe em conectar usando retransmissores públicos.

O Tails usa as pontes obfs4 padrão do Tor Browser.

If public relays and default bridges don't work, Tails asks you to configure a custom bridge.

See configuring a Tor bridge below.

Alguém que esteja monitorando sua conexão à Internet poderia identificar que essas tentativas estão vindo de um usuário do Tails.

Hiding to your local network that you are connecting to Tor

Talvez você não queira que te notem caso o uso do Tor possa levantar suspeitas para alguém que esteja monitorando sua conexão à Internet.

Ao escolher essa opção, Tails apenas conectará à rede Tor depois que você configurar uma ponte Tor personalizada. Pontes são retransmissores secretos da rede Tor que escondem o fato de que você está conectando à rede Tor.

É impossível esconder dos sites que você visita o fato de que você está usando Tor, pois a lista de nós de saída da rede Tor é pública.

Nosso time está fazendo o possível para te ajudar a conectar à rede Tor usando os tipos de ponte menos chamativos. Por isso, quando você decide esconder o fato de que está se conectando à rede Tor:

O Tails não detecta automaticamente se é ou não necessário entrar na rede usando um portal cativo.

Default bridges are not available.

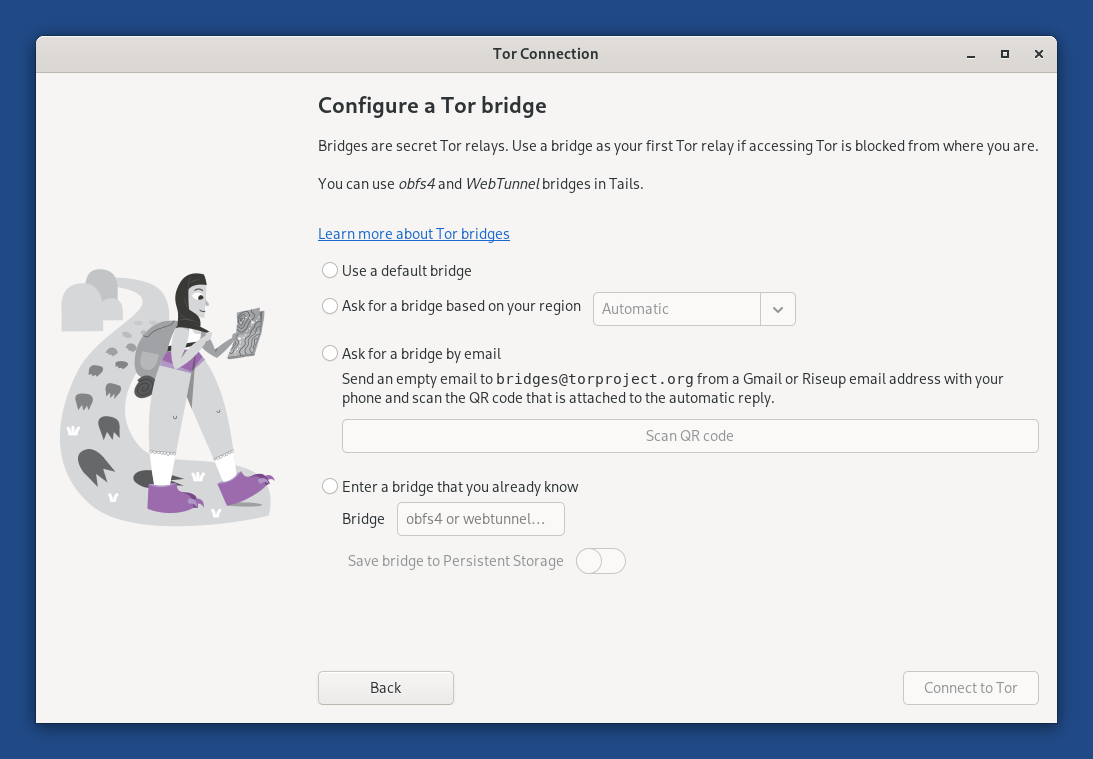

Configuring a Tor bridge

When Tor Connection fails to connect to Tor using public relays and default bridges, select Configure a Tor Bridge from the error screen.

You can use obfs4 and WebTunnel bridges in Tails right now.

To configure a Tor bridge in Tor Connection, you can either:

Ask for a bridge based on your region

This option is the easiest as it allows you to learn about bridges directly from Tails.

Tails downloads information about bridges that are most likely to work in your region from the Moat API of the Tor Project. To circumvent censorship, this connection is disguised as a connection to another website using domain fronting.

If you choose Automatic as region, the country of your IP address is used.

Ask for a bridge by email

You can send an empty email to bridges@torproject.org from a Gmail or Riseup email address.

Sending the email reveals to Gmail or Riseup that you are trying to connect to Tor but not to someone who monitors your Internet connection.

Enter a bridge that you already know

Before starting Tails, learn about bridges by either:

Visiting https://bridges.torproject.org/options.

We recommend that you visit this page from a different local network if accessing this page is blocked or if you want to hide that you are connecting to Tor.

Sending a message to @GetBridgesBot from Telegram.

Store the bridge lines in a text document on separate USB stick for later use in Tails.

After you started Tails, copy one of the bridge lines from this other USB stick into Tor Connection.

Even someone who knows your bridge cannot know what you are doing online from Tails.

Para salvar o endereço da última ponte que conseguiu conectar à rede Tor com êxito, ative a funcionalidade Pontes Tor do Armazenamento Persistente.

Troubleshooting connecting to Tor

Veja nossa documentação sobre resolução de problemas de conexão à rede Tor.

Viewing the status of Tor

O estado do Tor aparece como um ícone de cebola na área de notificações:

You are connected to Tor.

You are connected to Tor. You are not connected to Tor.

You are not connected to Tor.

Para ver uma lista de circuitos Tor que são usados por diferentes aplicações, clique no ícone do Tor e escolha Ver Circuitos Tor. Saiba mais sobre gerenciamento de circuitos Tor.