Instalar Tails desde macOS

Necesitas

1 memoria USB

¡Sólo para Tails!

8 GB mínimo

Your primary Tails

1 memoria USB

¡Se perderá toda la información!

8 GB mínimo

Windows 8

o posterior

macOS 10.10

Yosemite

o posterior

Linux

cualquier distribución

Debian

Ubuntu

u otra distribución derivada

Another Tails

Memoria USB o DVD

Procesador Intel

not Apple processor

Smartphone

or printer

para seguir las instrucciones

1 hora en total

½ hora

¼ hora

1.9 GB para descargar

½ hora para instalar

½ hora para actualizar

To learn about the processor in your Mac, choose Apple menu ▸ About This Mac and check the Processor or Chip information.

If your Mac has an Apple chip, Tails won't work.

Making Tails work on Apple chips represents a massive engineering challenge.

The Asahi Linux project is working on support for Apple chips in Linux. Support for Apple chips in Debian is following along, but it is not complete yet.

You can track our own experiments on #10972.

System requirements and recommended USB sticks

System requirements

Tails works on most PC computers that are less than 10 years old.

Tails does not work on:

- Mac computers with an Apple processor (M1, M2, and so on)

- Teléfonos inteligentes o tabletas

- Raspberry Pi

Tails might not work on some PC computers, for example, if their graphics card is incompatible with Linux. Nvidia or AMD Radeon cards often do not work in Tails.

Mira nuestra lista de problemas conocidos de compatibilidad de hardware.

Requerimientos detallados de hardware

3 GB of RAM to work smoothly.

Tails can work with less than 3 GB RAM but might experience reduced performance, instability, or crashes.

La posibilidad de iniciar desde una memoria USB o una lectora de DVD.

A 64-bit x86-64 IBM PC compatible processor.

Recommended laptops

Los modelos de portátiles evolucionan demasiado rápido como para que podamos ofrecer una lista actualizada del hardware recomendado. A continuación te ofrecemos algunas pautas si tú, o tu organización, estáis considerando adquirir un portátil dedicado a ejecutar Tails.

Para PC

Evita los modelos «gaming» con tarjetas gráficas Nvidia o AMD Radeon.

Considera comprar un portátil reacondicionado de una serie de alta gama (profesional). Estos son mas baratos y durarán mas que un portátil nuevo y de menor calidad.

Por ejemplo, la serie ThinkPad de Lenovo funciona bien con Tails, incluyendo los modelos X250, X1 Carbon, T440, y T490.

Si vives en una parte del mundo donde los portátiles reacondicionados no son comunes, busca en eBay o en Amazon. Amazon ofrece una Garantía de Amazon Renewed de 90 días.

Considera comprar una portátil nueva de vendedores que garanticen compatibilidad con Linux y Tails, como ThinkPenguin.

Para Mac

Tails still works on some older Mac computers with an Intel processor.

Desafortunadamente, no conocemos ningún modelo de Mac que funcione bien con Tails y pueda ejecutar la última versión de macOS.

Recommended USB sticks

You need a USB stick of 8 GB minimum to use Tails.

All the data on this USB stick is lost when installing Tails.

The quality of your USB stick is crucial when using Tails. A bad USB stick will be slower and more likely to corrupt the files in your Persistent Storage.

We recommend that you:

Buy new USB sticks.

USB sticks become slower and less reliable over the years. Older USB sticks were also built with slower technology.

Buy USB sticks from well-known brands, such as Kingston, Samsung, and SanDisk.

Generic brands are more likely to be slower and less reliable.

Any modern USB stick from a well-known brand is fast enough to use Tails comfortably.

Buy your USB sticks from a reputable local store.

If you are in a place where counterfeit electronics are common, buy your USB stick from an international supermarket chain, which should have a more reliable supply chain.

Avoid buying USB sticks online or using USB sticks that were given to you, because they could contain malware.

In 2020, the FBI warned US companies to avoid USB sticks received by mail because some of them contained malicious software, such as BadUSB.

Consider buying faster USB sticks that support USB version 3.0 or later.

Check the specifications of your computer to determine whether your USB ports support USB 3.0 or later. USB 3.0 ports are sometimes blue.

USB 3.0 can be up to 10 times faster than USB 2.0. USB 2.0 has a maximum read speed of around 50 MB/s on USB sticks, while USB 3.0 has a maximum read speed of around 500 MB/s.

Most quality USB sticks nowadays have read speeds of at least 100 MB/s and are faster when used on USB 3.0 ports. Some USB sticks advertised for USB 3.0 have even greater speeds.

You can test the write speed of your different USB sticks by comparing the time it takes to clone Tails, for example.

How many USB sticks should I buy?

If you want to store personal files and configuration in an encrypted Persistent Storage, we recommend that you buy 2 USB sticks, ideally 3:

1 USB stick to be your primary Tails.

1 USB stick of the same size to be your backup Tails, if you use the Persistent Storage.

We recommend that you create a backup Tails by cloning your primary Tails, including its Persistent Storage.

1 USB stick to do manual upgrades on a few occasions when automatic upgrades are not available.

This USB stick can be of a smaller size and worse quality.

Tus pasos

Descargar Tails

Descargar Tails

Descargar la actualización

Verifica tu descarga

Verifica tu descarga

Verifica tu descarga

Reiniciar en el otro Tails

Download Rufus

Instalar balenaEtcher

Download Rufus

Instalar balenaEtcher

Install Tails using Rufus

Instalar Tails usando balenaEtcher

Instalar Tails usando Discos de GNOME

Instalar Tails usando dd

Install intermediary using Rufus

Instalar intermedio usando balenaEtcher

Instalar intermedio usando Discos de GNOME

Instalar intermedio usando Discos de GNOME

Reinicia en tu memoria USB de Tails

Reiniciar en intermedio

Reiniciar en intermedio

Install Tails by cloning

Upgrade your primary Tails by cloning

Reinicia tu nuevo Tails

Welcome to Tails!

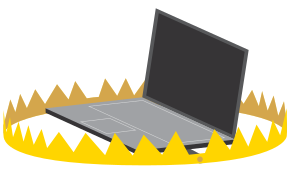

Advertencia: ¡Tails es seguro, pero no mágico!

Tails es más seguro que cualquier sistema operativo normal. Pero Tails, o cualquier software o sistema operativo, no puede protegerte de todo, incluso si lo pretende.

Las recomendaciones a continuación te darán aún más seguridad, sobre todo en situaciones de alto riesgo.

Proteger tu identidad al usar Tails

Tails está diseñado para esconder tu identidad.

Pero algunas de tus actividades podrían revelarla:

- Compartir archivos con metadatos como lugar, hora, e información sobre el dispositivo

- Usar Tails para más de una cosa a la vez

Limitaciones de la red Tor

Tails usa la red Tor porque es la red más fuerte y popular para protegerse de la vigilancia y la censura.

Pero Tor tiene limitaciones si estás interesado en:

- Esconder que estás usando Tor y Tails

- Proteger tus comunicaciones en línea de determinados atacantes especializados

Reducir los riesgos al utilizar equipos que no son de confianza

Tails puede ejecutarse de forma segura en una computadora que tenga un virus.

Pero Tails no siempre puede protegerte cuando:

- Se hace la instalación desde una computadora infectada

- Se ejecuta Tails en una computadora con una BIOS, firmware o hardware comprometidos

Debido a que siempre debes adaptar tus prácticas de seguridad digital a tus necesidades y amenazas específicas, te alentamos a aprender más leyendo las siguientes guías:

Descargar Tails

Save your download to your usual Downloads folder and not to the USB stick.

We recommend that you save your download to your Persistent Storage. Otherwise, Tails might stop responding if the RAM memory of the computer gets full.

While you are downloading, we recommend you read the release notes for Tails 7.8 . They document all the changes in this new version: new features, problems that were solved, and known issues that have already been identified.

Verifica tu descarga

Verifica tu descarga para asegurarte que es segura y no se corrompió durante la descarga.

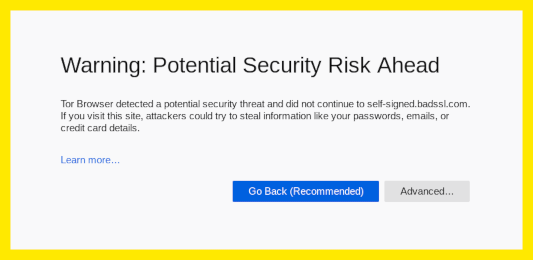

Parece que tienes JavaScript deshabilitado. Para verificar tu descarga, puedes:

Habilitar JavaScript y recargar esta página.

Compare manually the checksum of your download with the checksum of our images. In Tails, you can install GtkHash as Additional Software

Verify your download using our OpenPGP signing key and OpenPGP signature. OpenPGP signature.

Ya no proporcionamos instrucciones para verificar las descargas con OpenPGP.

See our security analysis of the different verification techniques.

Parece que estás usando Internet Explorer. Para verificar tu descarga, por favor utiliza otro navegador.

o verifica usando la firma OpenPGP

OpenPGP signature OpenPGP signature

If you don't know how to use the OpenPGP signature, select instead the button Select your download to verify your download with JavaScript.

Verificando $FILENAME…

![]() ¡Verificación

exitosa! ($FILENAME)

¡Verificación

exitosa! ($FILENAME)

![]() ¡Ha fallado la

verificación! ($FILENAME)

¡Ha fallado la

verificación! ($FILENAME)

Lo más probable es que la verificación falle debido a un error o interrupción durante la descarga.

La verificación también falla si intentas verificar una descarga distinta a la última versión de Tails: 7.8 .

También podría ser, aunque es menos probable, que la verificación haya fallado a causa de una descarga malintencionada de alguno de nuestros mirrors, o a causa de un ataque en tu red local o país.

Una nueva descarga es normalmente suficiente para solucionar este problema. También puedes intentar descargar con otro ordenador.

![]() Error seleccionando

imagen.

Error seleccionando

imagen.

Asegúrate de que eliges una imagen USB que tu navegador pueda leer.

Asegúrate de que eliges una imagen ISO que tu navegador pueda leer.

![]() Error al descargar el

archivo de verificación de nuestro sitio

web.

Error al descargar el

archivo de verificación de nuestro sitio

web.

Asegúrate de que tu navegador está conectado a Internet.

![]() Error al leer la

imagen $FILENAME.

Error al leer la

imagen $FILENAME.

Asegúrate de que $FILENAME puede ser leído por tu navegador.

Instalar balenaEtcher

En los siguientes pasos, instalarás un Tails intermedio usando la imagen USB de Tails que descargaste anteriormente.

balenaEtcher is the Free Software tool that we recommend to install Tails from macOS.

We stopped recommending balenaEtcher to install Tails from Windows in 2025 because balenaEtcher shares sensitive information to the Balena company that allows identifying who is installing Tails.

We have not updated our installation instructions for macOS yet.

If you are worried about being identified as a Tails user, you can instead:

- Install Tails using `dd` on the command line.

- Install Tails using Raspberry Pi Imager.

Asegúrate de que tu memoria USB está desenchufada.

Open the Terminal utility from Applications ▸ Utilities.

Ejecuta el siguiente comando.

diskutil list

Devuelve una lista de los dispositivos de almacenamiento del sistema. Por ejemplo:

/dev/disk0 #: TYPE NAME SIZE IDENTIFIER 0: GUID_partition_scheme *500.1 GB disk0 1: EFI 209.7 MB disk0s1 2: Apple_HFS MacDrive 250.0 GB disk0s2 3: EFI 134.1 GB disk0s3 4: Microsoft Basic Data BOOTCAMP 115.5 GB disk0s4Plug your USB stick into the computer.

Execute again the same command.

diskutil list

Tu memoria USB aparece como un nuevo dispositivo en la lista. Comprueba que su tamaño corresponda con el tamaño de tu memoria USB.

/dev/disk0 #: TYPE NAME SIZE IDENTIFIER 0: GUID_partition_scheme *500.1 GB disk0 1: EFI 209.7 MB disk0s1 2: Apple_HFS MacDrive 250.0 GB disk0s2 3: EFI 134.1 GB disk0s3 4: Microsoft Basic Data BOOTCAMP 115.5 GB disk0s4 /dev/disk1 #: TYPE NAME SIZE IDENTIFIER 0: FDisk_partition_scheme *8.0 GB disk1 1: Apple_HFS Untitled 1 8.0 GB disk1s1Take note of the device name of your USB stick.

In this example, the USB stick is 8.0 GB and its device name is /dev/disk1. Yours might be different.

You might overwrite any hard disk on the computer.

If you are not sure about the device, stop proceeding.

Execute the following command to safely eject the USB stick. Replace device with the device name found in step 6.

diskutil unmountDisk dispositivo

Execute the following commands to copy the USB image that you downloaded earlier to the USB stick. Replace:

tails.img con la ruta de la imagen USB

Si no estás seguro de la ruta de la imagen USB, puedes insertar la ruta correcta al arrastrar el ícono de la imagen USB desde el Finder hasta la Terminal.

dispositivo con el nombre del dispositivo encontrado en el paso 6

Puedes probar agregando

rantes dediskpara acelerar la instalación..

dd if=tails.img of=dispositivo bs=16m && sync

Deberías obtener algo como esto:

dd if=/Users/me/tails-amd64-3.12.img of=/dev/rdisk9 bs=16m && sync

Si no aparece ningún mensaje de error, Tails está siendo copiado a la memoria USB. El proceso de copiado tarda por lo general un par de minutos.

If you get a

Permission deniederror, try addingsudoat the beginning of the command:sudo dd if=tails.img of=device bs=16m && sync

If you get an

invalid number ‘16m’error, try using16Minstead:dd if=tails.img of=device bs=16M && sync

The installation is complete when the command prompt reappears.

Haz click en el siguiente botón para descargar balenaEtcher:

Save your download to your usual Downloads folder and not to the USB stick.

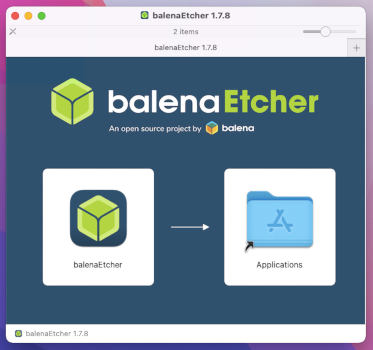

Open the balenaEtcher download (DMG disk image).

Para instalar balenaEtcher, arrastra el icono de balenaEtcher hasta el icono de Aplicaciones.

Close the installation window of balenaEtcher.

Optionally, eject the disk image of balenaEtcher from the sidebar of Finder.

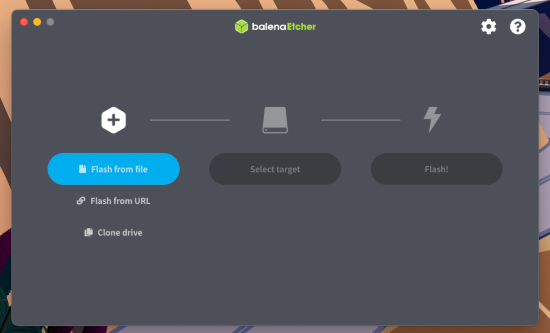

Instalar un Tails intermediario usando balenaEtcher

Abre Finder y elige balenaEtcher en Aplicaciones.

En la advertencia de seguridad, confirma que deseas abrir balenaEtcher.

balenaEtcher starts.

Conecta la memoria USB en la que quieres instalar Tails. el Tails intermedio.

All the data on this USB stick will be lost.

Some data might still be recovered using advanced forensics tools.

El Almacenamiento Persistente de tu memoria USB de Tails no será copiado al Tails temporario.

Haz click en el botón Flash from file.

Elige la imagen USB que descargaste antes.

Make sure that the USB image is called tails-amd64-7.8.img and has an .img file extension.

If the image has an .iso file extension, it is the wrong image. Please go back to the download step. download step.

Haz clic en el botón Seleccionar destino para seleccionar tu memoria USB.

Click Flash.

Ingresa tu contraseña si te la piden.

La instalación dura algunos minutos.

Después de instalar Tails, balenaEtcher verifica la instalación.

Si la verificación de balenaEtcher falla, intenta instalar de nuevo o usar una memoria USB distinta.

Close balenaEtcher.

If a notification about the USB stick not being readable appears, click Eject to eject the USB stick.

¡Bien hecho!

You have installed Tails on your USB stick.

En el siguiente paso, harás que tu computadora se inicie en esta memoria USB.

Tails might not work on your computer, so good luck!

If you already started on the other Tails, go directly to step 3: Verify that the other Tails is up-to-date.

Abre estas instrucciones en otro dispositivo

In the next step, you will shut down the computer. To be able to follow the rest of the instructions afterwards, you can either:

Scan this QR code on your smartphone or tablet:

Print these instructions on paper.

Take note of the URL of this page:

https://tails.net/install/windows/index.es.html?back=1

https://tails.net/install/mac/index.es.html?back=1

https://tails.net/install/linux/index.es.html?back=1

https://tails.net/install/expert/index.es.html?back=1

https://tails.net/install/clone/pc/index.es.html?back=1

https://tails.net/install/clone/mac/index.es.html?back=1

https://tails.net/doc/upgrade/tails/index.es.html?back=1

https://tails.net/doc/upgrade/windows/index.es.html?back=1

https://tails.net/doc/upgrade/mac/index.es.html?back=1

https://tails.net/doc/upgrade/linux/index.es.html?back=1

https://tails.net/doc/upgrade/clone/index.es.html?back=1

Restart on the intermediary Tails

Restart on the other Tails

Restart on your Tails USB stick

Hacer que la computadora inicie en la memoria USB.

-

Asegúrate de haber instalado Tails usando alguno de los siguientes:

Select the Start

button.

button.Press and hold the Shift key while you select the Power

button and then

Restart.

button and then

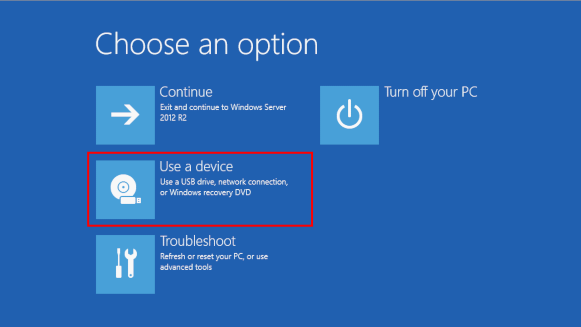

Restart.Windows shuts down and restarts on the Choose an option screen.

En la pantalla Elegir una opción, elige Usar un dispositivo.

If the Choose an option screen or the Use a device option don't appear, refer to the instructions on starting Tails using the Boot Menu key.

In the Use a device screen, select USB HDD.

Windows shuts down and the computer restarts on your Tails USB stick.

En el futuro, te Te recomendamos que sólo conectes tu memoria USB de Tails mientras Windows se esté apagando. De otra manera, un virus en Windows podría infectar tu memoria USB de Tails y romper su seguridad.

Un ataque como esos es posible en teoría pero poco probable en la práctica. No conocemos de ningún virus capaz de infectar Tails. Lee nuestras advertencias sobre conectar Tails en sistemas no confiables.

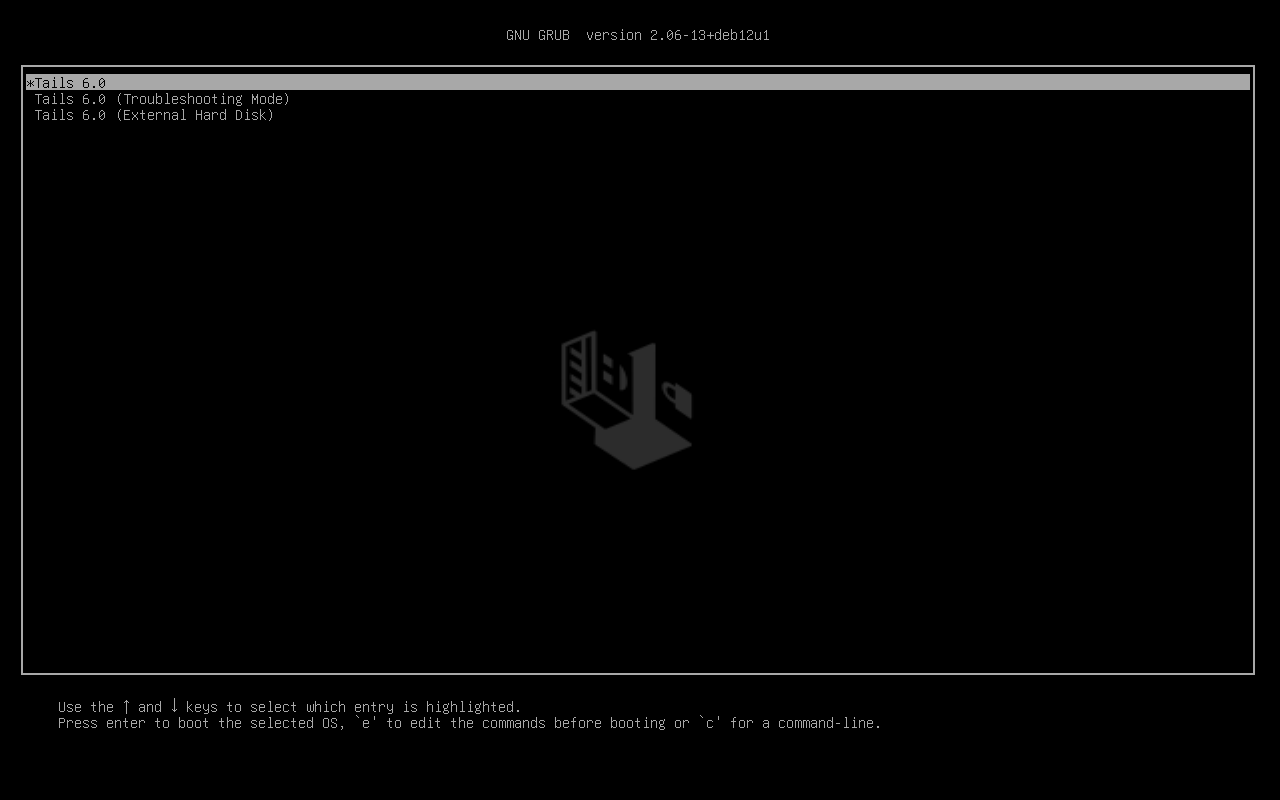

Si la computadora inicia en Tails, aparece el Gestor de Arranque y Tails arranca automáticamente luego de 4 segundos.

The Troubleshooting Mode entry disables some features of the Linux kernel and might work better on some computers. You can try this option if you think you are experiencing hardware compatibility errors while starting Tails.

The External Hard Disk entry makes it possible to start from an external hard disk and some problematic USB sticks.

Most computers do not start automatically on the Tails USB stick, but you can press a Boot Menu key to display a list of possible devices to start from.

If Windows is also installed on the computer, you can refer instead to the instructions on starting Tails from Windows. Starting Tails from Windows is easier than using the Boot Menu key.

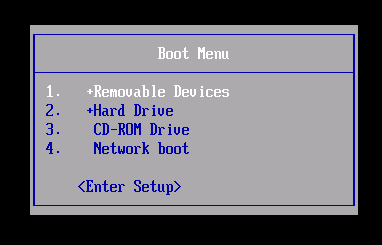

La captura de pantalla siguiente es un ejemplo de Menú de Arranque:

Esta animación muestra cómo usar la tecla del Menú de Arranque para iniciar desde la memoria USB:

Las instrucciones siguientes explican en detalle cómo usar la tecla del Menú de Arranque para arrancar desde la memoria USB:

-

Asegúrate de haber instalado Tails usando alguno de los siguientes:

-

Apaga la computadora mientras dejas la memoria USB conectada.

Apaga la computadora y conecta la memoria USB de Tails.

Apaga la computadora.

Inserta la otra memoria USB de Tails desde la que quieres instalaractualizar.

Desconecta tu memoria USB y deja conectada la memoria USB intermedia.

-

Identifica las teclas del Menú de Arranque de tu computadora de acuerdo a su fabricante en la lista siguiente:

Fabricante Tecla Acer F12, F9, F2, Esc Apple Opción Asus Esc Clevo F7 Dell F12 Fujitsu F12, Esc HP F9 Huawei F12 Intel F10 Lenovo F12, Novo MSI F11 Samsung Esc, F12, F2 Sony F11, Esc, F10 Toshiba F12 Otros… F12, Esc En muchas computadoras, cuando se encienden, se muestra un mensaje brevemente que también explica cómo llegar al Menú de Arranque o editar la configuración de la BIOS.

-

Enciende la computadora.

Presiona repetidamente la primera tecla posible identificada en el paso 2 de manera inmediata.

-

SI la computadora arranca en otro sistema operativo, o te da un mensaje de error, apágala y enciéndela de nuevo, repitiendo el paso 3 con todas las teclas posibles para acceder al Menú de Arranque que has identificado en el paso 2.

Si aparece un Menú de Arranque con una lista de dispositivos, selecciona tu memoria USB y presiona Enter.

Si la computadora inicia en Tails, aparece el Gestor de Arranque y Tails arranca automáticamente luego de 4 segundos.

-

Asegúrate de haber instalado Tails usando alguno de los siguientes:

-

Apaga la computadora.

Apaga la computadora mientras dejas la memoria USB conectada.

Conecta la otra memoria USB de Tails desde la que deseas instalar.

-

Conecta tu memoria USB de Tails.

-

Enciende la computadora.

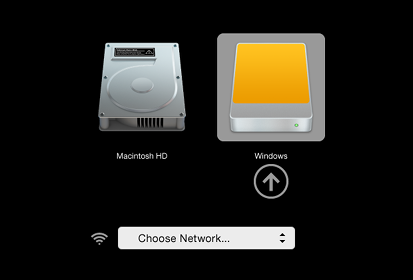

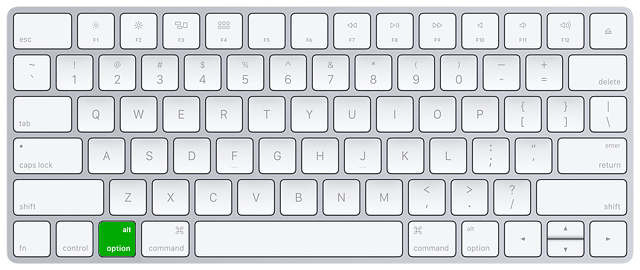

Immediately press-and-hold the Option key (⌥ or Alt key) when the startup sound is played.

Hold the key pressed until a list of possible startup disks appears.

-

Elige la memoria USB y presiona Enter. La memoria USB aparece como un disco duro externo y puede estar catalogada como EFI Boot o Windows como en las siguientes capturas de pantalla:

Si el USB no aparece en la lista de discos de arranque:

Wait 2–3 minutes and try again. Some USB sticks need some rest after installing.

Try all other USB ports on the computer. Some USB ports cannot be used to start from.

Asegúrate de haber instalado Tails usando alguno de los siguientes:

Make sure that you have verified your download of Tails.

Make sure that you have verified your download.

-

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install on a different USB stick.

Try to use the same USB stick to start on a different computer.

If your computer still does not display the Boot Loader, it might currently be impossible to start Tails on your computer.

-

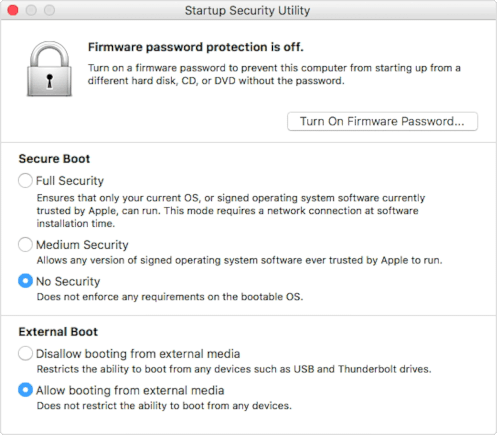

Si tu Mac muestra el siguiente error:

La configuración de seguridad no permite que este Mac use un disco de arranque externo.

Tendrás que cambiar la configuración de la Startup Security Utility de tu Mac para permitir que arranque desde Tails.

To open Startup Security Utility:

Turn on your Mac, then press and hold Command(⌘)+R immediately after you see the Apple logo. Your Mac starts up from macOS Recovery.

When you see the macOS Utilities window, choose Utilities ▸ Startup Security Utility from the menu bar.

When you are asked to authenticate, click Enter macOS Password, then choose an administrator account and enter its password.

In the Startup Security Utility:

Choose No Security in the Secure Boot section.

Choose Allow booting from external media in the External Boot.

To still protect your Mac from starting on untrusted external media, you can set a firmware password, available on macOS Mountain Lion or later. A firmware password prevents users who do not have the password from starting up from any media other than the designated startup disk.

If you forget your firmware password you will require an in-person service appointment with an Apple Store or Apple Authorized Service Provider.

Lee más en Ayuda de Apple acerca de:

Si la computadora inicia en Tails, aparece el Gestor de Arranque y Tails arranca automáticamente luego de 4 segundos.

The Troubleshooting Mode entry disables some features of the Linux kernel and might work better on some computers. You can try this option if you think you are experiencing hardware compatibility errors while starting Tails.

The External Hard Disk entry makes it possible to start from an external hard disk and some problematic USB sticks.

Troubleshoot Tails not starting

-

If the computer doesn't restart on your Tails USB stick:

Wait 2–3 minutes and try again. Some USB sticks need some rest after installing.

Try other options in the Use a device screen, for example USB FDD if available.

Try all other USB ports on the computer. Some USB ports cannot be used to start from.

Refer to the instructions on starting Tails using the Boot Menu key.

-

If none of the possible Boot Menu keys from the previous technique work, refer to the troubleshooting instructions about Tails not starting at all.

-

If the Boot Menu appears, but your USB stick is not listed in the Boot Menu:

Wait 2–3 minutes and try again. Some USB sticks need some rest after installing.

Try all other USB ports on the computer. Some USB ports cannot be used to start from.

-

If the computer restarts on your Tails USB stick, but the Boot Loader doesn't appear:

If your USB stick is listed in the Boot Menu, but the Boot Loader doesn't appear:

If your USB stick appears in the list of startup disks, but the Boot Loader doesn't appear:

Wait 2–3 minutes and try again. Some USB sticks need some rest after installing.

Try all other USB ports on the computer. Some USB ports cannot be used to start from.

Asegúrate de haber instalado Tails usando alguno de los siguientes:

Make sure that you have verified your download of Tails.

Make sure that you have verified your download.

-

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install on a different USB stick.

Try to use the same USB stick to start on a different computer.

If your computer still does not display the Boot Loader, it might currently be impossible to start Tails on your computer.

-

If the Boot Loader appears, but Tails fails to start after the Boot Loader, refer to the troubleshooting section about Tails not starting after the Boot Loader. the troubleshooting section about Tails not starting after the Boot Loader.

Starting the computer using a Boot Menu key can be faster than starting the computer on Windows first and then on Tails. We recommend you learn how to start Tails using the Boot Menu key if you use Tails regularly.

Apple does not prioritize collaborating with Free Software projects. Their newest hardware is usually very hard for Free Software developers to get working with Linux, and thus Tails. PC hardware tends to be more open and work better with Linux.

¡Te damos la bienvenida a Tails!

Starting the intermediary Tails

Starting the other Tails

After the Boot Menu, a loading screen appears.

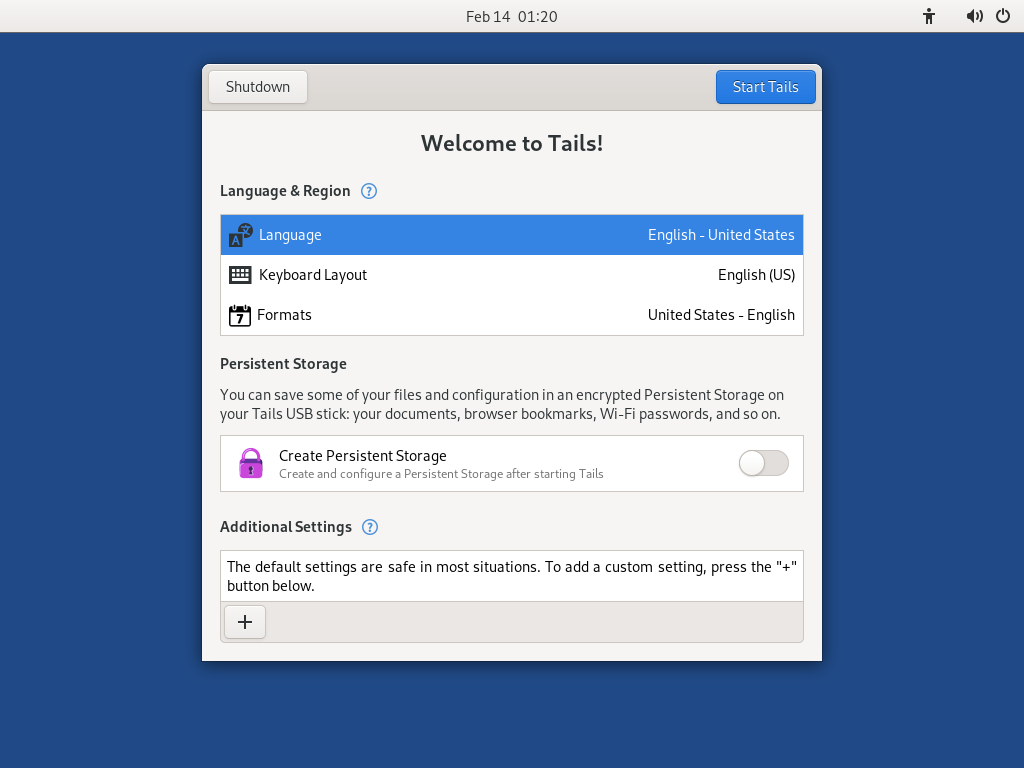

One to two minutes after the Boot Loader and the loading screen, the Welcome Screen appears.

If the following message about partitioning errors appears in the Welcome Screen, please start again from step 2: Verify your download.

Errors were detected in the partitioning of your Tails USB stick.

If the error persists, reinstall Tails on one of our recommended USB sticks.

In the Welcome Screen, select your language and keyboard layout in the Language and Formats section. Click Start Tails.

If your keyboard or touchpad doesn't work, try using a USB keyboard or mouse.

Luego de 15–30 segundos, el escritorio de Tails aparecerá.

Te damos la bienvenida a tu nuevo Tails!

You made it!

You managed to start your new Tails on your computer!

Congratulations on staying safe :)

To continue discovering Tails, read our documentation.

Test your Wi-Fi

Problemas con Wi-Fi son desafortunadamente muy comunes en Tails y Linux en general. Para probar si tu interfaz Wi-Fi funciona en Tails:

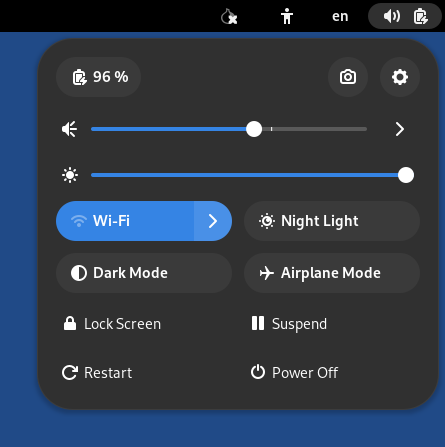

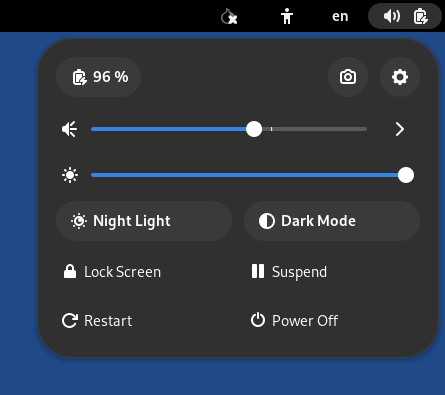

Abre el menú del sistema en la esquina superior derecha:

Click

on the

right of the Wi-Fi button.

on the

right of the Wi-Fi button.A list of available Wi-Fi networks appears below the Wi-Fi button.

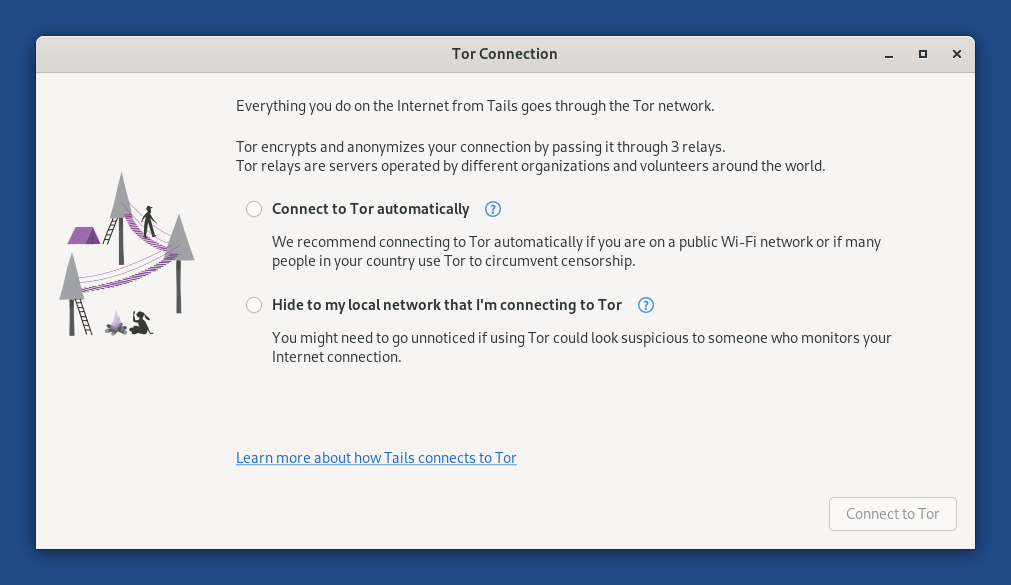

After establishing a connection to a local network, the Tor Connection assistant appears to help you connect to the Tor network.

To learn more about the Tor network, go to Connecting to the Tor network.

Troubleshooting Wi-Fi not working

Si tu interfaz Wi-Fi no está funcionando, puede que experimentes lo siguiente:

No hay ningún menú de Wi-Fi en el menú del sistema:

Hay un menú Wi-Fi en el menú del sistema, pero la conexión a una red Wi-Fi falla.

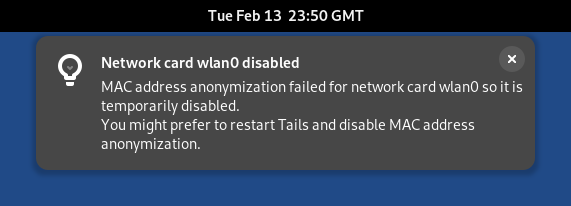

La interfaz está desactivada porque la anonimización de la dirección MAC falló:

In this case, you can disable MAC address anonymization in the Welcome Screen. Doing so has security implications, so read carefully our documentation about MAC address anonymization.

Aparece la siguiente notificación:

La activación de la conexión de red falló

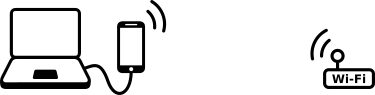

Para conectarte a Internet, puedes probar de:

Usar un cable Ethernet en vez de Wi-Fi si es posible. Los adaptadores por cable funcionan mejor en Tails.

Compartir la conexión de datos móviles o Wi-Fi de tu teléfono con un cable USB. Compartir una conexión de esta manera se denomina Anclaje a red USB.

Consulta las instrucciones para:

-

Solo compartir datos móviles funciona en iPhones y iPads; compartir Wi-Fi no funciona.

Tails cannot hide the information that identifies your phone on the local network. If you connect your phone to a:

Wi-Fi network: the network can see the MAC address of your phone.

This has security implications that we explain in our documentation on MAC address anonymization. Some phones have a feature to hide the MAC address of the phone.

Mobile data network: the network is able to know the identifier of your SIM card (IMSI) and the serial number of your phone (IMEI).

-

Compra un adaptador USB Wi-Fi que funcione en Tails:

Panda Wireless Ultra ($25)

ThinkPenguin TPE-N150USB ($64)

- Consulta nuestra lista de problemas conocidos de Wi-Fi si existe una solución alternativa para que tu interfaz de Wi-Fi funcione en Tails.