Tails von Windows installieren

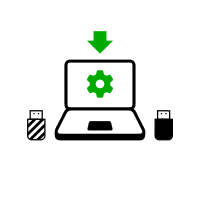

Sie brauchen

1 USB-Stick

Nur für Tails!

mindestens 8 GB

Ihr primäres Tails

1 USB-Stick

Alle Daten gehen verloren!

mindestens 8 GB

Windows 8

oder später

macOS 10.10

Yosemite

oder später

Linux

jede Distribution

Debian

Ubuntu

or another derivative

Another Tails

USB stick or DVD

Intel processor

not Apple processor

Smartphone

oder einen Drucker,

um den Anweisungen zu folgen

1 Stunde insgesamt

½ hour

¼ Stunde

1.9 GB zum Herunterladen

½ Stunde für die Installation

½ Stunde für das Upgrade

To learn about the processor in your Mac, choose Apple menu ▸ About This Mac and check the Processor or Chip information.

If your Mac has an Apple chip, Tails won't work.

Making Tails work on Apple chips represents a massive engineering challenge.

The Asahi Linux project is working on support for Apple chips in Linux. Support for Apple chips in Debian is following along, but it is not complete yet.

You can track our own experiments on #10972.

System requirements and recommended USB sticks

System requirements

Tails works on most PC computers that are less than 10 years old.

Tails does not work on:

- Mac computers with an Apple processor (M1, M2, and so on)

- Smartphones or tablets

- Raspberry Pi

Tails might not work on some PC computers, for example, if their graphics card is incompatible with Linux. Nvidia or AMD Radeon cards often do not work in Tails.

See our list of known hardware compatibility issues.

Detailed hardware requirements

3 GB of RAM to work smoothly.

Tails can work with less than 3 GB RAM but might experience reduced performance, instability, or crashes.

The ability to start from a USB stick or a DVD reader.

A 64-bit x86-64 IBM PC compatible processor.

Recommended laptops

Laptop models evolve too rapidly for us to be able to provide an up-to-date list of recommended hardware. Below are some guidelines if you, or your organization, are considering acquiring a laptop dedicated to running Tails.

For PC

Avoid "gaming" models with Nvidia or AMD Radeon graphics cards.

Consider buying a refurbished laptop from a high-end (professional) series. These are cheaper and will last longer than new but lower-quality laptops.

For example, the Lenovo ThinkPad series work well with Tails, including the X250, X1 Carbon, T440, T480, and T490 models.

If you live in a part of the world where buying refurbished laptops is uncommon, look on eBay and Amazon. Amazon offers a 90-day Amazon Renewed Guarantee.

Consider buying a new laptop from vendors who guarantee the compatibility with Linux and Tails like ThinkPenguin.

For Mac

Tails still works on some older Mac computers with an Intel processor.

Unfortunately, we don't know of any Mac model that works well in Tails and can run the latest macOS version.

Recommended USB sticks

You need a USB stick of 8 GB minimum to use Tails.

All the data on this USB stick is lost when installing Tails.

The quality of your USB stick is crucial when using Tails. A bad USB stick will be slower and more likely to corrupt the files in your Persistent Storage.

We recommend that you:

Buy new USB sticks.

USB sticks become slower and less reliable over the years. Older USB sticks were also built with slower technology.

Buy USB sticks from well-known brands, such as Kingston, Samsung, and SanDisk.

Generic brands are more likely to be slower and less reliable.

Any modern USB stick from a well-known brand is fast enough to use Tails comfortably.

Buy your USB sticks from a reputable local store.

If you are in a place where counterfeit electronics are common, buy your USB stick from an international supermarket chain, which should have a more reliable supply chain.

Avoid buying USB sticks online or using USB sticks that were given to you, because they could contain malware.

In 2020, the FBI warned US companies to avoid USB sticks received by mail because some of them contained malicious software, such as BadUSB.

Consider buying faster USB sticks that support USB version 3.0 or later.

Check the specifications of your computer to determine whether your USB ports support USB 3.0 or later. USB 3.0 ports are sometimes blue.

USB 3.0 can be up to 10 times faster than USB 2.0. USB 2.0 has a maximum read speed of around 50 MB/s on USB sticks, while USB 3.0 has a maximum read speed of around 500 MB/s.

Most quality USB sticks nowadays have read speeds of at least 100 MB/s and are faster when used on USB 3.0 ports. Some USB sticks advertised for USB 3.0 have even greater speeds.

You can test the write speed of your different USB sticks by comparing the time it takes to clone Tails, for example.

How many USB sticks should I buy?

If you want to store personal files and configuration in an encrypted Persistent Storage, we recommend that you buy 2 USB sticks, ideally 3:

1 USB stick to be your primary Tails.

1 USB stick of the same size to be your backup Tails, if you use the Persistent Storage.

We recommend that you create a backup Tails by cloning your primary Tails, including its Persistent Storage.

1 USB stick to do manual upgrades on a few occasions when automatic upgrades are not available.

This USB stick can be of a smaller size and worse quality.

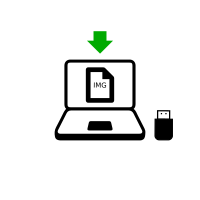

Ihre Schritte

Tails downloaden

Tails downloaden

Laden Sie das Upgrade herunter

Überprüfen Sie Ihren Download

Überprüfen Sie Ihren Download

Überprüfen Sie Ihren Download

Neustart auf dem anderen Tails

Download Rufus

Installieren Sie balenaEtcher

Download Rufus

Installieren Sie balenaEtcher

Install Tails using Rufus

Installieren Sie Tails mit balenaEtcher

Installieren Sie Tails mit GNOME Disks

Tails mit dd installieren

Install intermediary using Rufus

Installieren Sie das Intermediärprogramm mit balenaEtcher

Installieren Sie das Zwischen-Tails mit GNOME Disks

Installieren Sie das Zwischen-Tails mit GNOME Disks

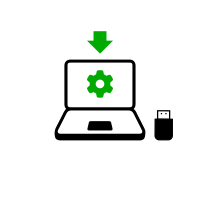

Restart on your Tails USB stick

Restart on intermediary

Restart on intermediary

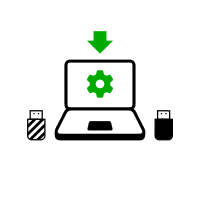

Install Tails by cloning

Upgrade your primary Tails by cloning

Restart on your new Tails

Welcome to Tails!

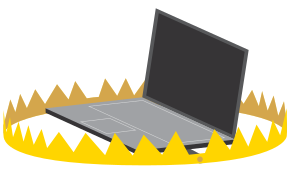

Warnung: Tails ist sicher, aber nicht magisch!

Tails ist sicherer als jedes normale Betriebssystem. Aber weder Tails noch andere Software oder Betriebssysteme können Sie vor allem schützen - auch wenn sie es behaupten.

Die folgenden Empfehlungen werden Sie noch sicherer machen, insbesondere wenn Sie einem großen Risiko ausgesetzt sind.

Schützen Sie Ihre Identität, wenn Sie Tails nutzen

Tails wurde entwickelt, um Ihre Identität zu verbergen.

Aber einige Ihrer Aktivitäten könnten Ihre Identität preisgeben:

- Das Teilen von Dateien mit Metadaten, so wie Datum, Uhrzeit, Standort und Geräteinformationen

- Tails für mehr als einen Zweck zur gleichen Zeit benutzen

Einschränkungen des Tor-Netzwerkes

Tails nutzt das Tor-Netzwerk, weil Tor das stärkste und beliebteste Netzwerk ist, um vor Überwachung und Zensur zu schützen.

Aber Tor hat Grenzen, wenn Sie sich Sorgen machen über:

- Verbergen, dass Du Tor und Tails nutzt

- Schutz Ihrer Online-Kommunikation vor entschlossenen und erfahrenen Angreifern

Reduzieren sie die Risiken, wenn sie unsichere Computer nutzen

Tails kann gefahrlos auf einem Computer ausgeführt werden, der einen Virus hat.

Aber Tails kann Sie nicht immer schützen, zum Beispiel bei:

- Installation von einem infizierten Computer

- Tails auf einem Computer mit einem kompromittierten BIOS, Firmware oder Hardware ausführen

Da Sie Ihre digitalen Sicherheitspraktiken immer an Ihre spezifischen Bedürfnisse und Bedrohungen anpassen müssen, möchten wir Sie ermutigen, mehr zu erfahren, indem Sie die folgenden Leitfäden lesen:

Tails downloaden

Speichern Sie Ihren Download in Ihrem gewohnten Downloads-Ordner und nicht auf dem USB-Stick.

Wir empfehlen, Ihren Download im persistenten Speicher zu speichern. Andernfalls könnte Tails nicht mehr reagieren, wenn der RAM-Speicher des Computers voll wird.

While you are downloading, we recommend you read the release notes for Tails 7.8 . They document all the changes in this new version: new features, problems that were solved, and known issues that have already been identified.

Überprüfen Sie Ihren Download

Überprüfen Sie Ihren Download, um sicherzustellen, dass er sicher ist und während des Downloads nicht beschädigt wurde.

Es scheint, dass Sie JavaScript deaktiviert haben. Um Ihren Download zu überprüfen, können Sie entweder:

Aktivieren Sie JavaScript und laden Sie diese Seite neu.

Vergleichen Sie manuell die Prüfziffer Ihres Downloads mit der Prüfziffer unserer Images. In Tails können Sie GtkHash als Zusätzliche Software installieren

Überprüfen Sie Ihren Download mit unserem OpenPGP-Signaturschlüssel und OpenPGP-Signatur. OpenPGP-Signatur.

Wir bieten keine Anweisungen mehr zur Überprüfung von Downloads mit OpenPGP an.

Siehe unsere Sicherheitsanalyse der verschiedenen Verifizierungstechniken.

Es scheint, als ob Sie Internet Explorer verwenden. Bitte verwenden Sie einen anderen Browser, um Ihren Download zu verifizieren.

oder verifizieren Sie mit der OpenPGP-Signatur

OpenPGP-Signatur OpenPGP-Signatur

If you don't know how to use the OpenPGP signature, select instead the button Select your download to verify your download with JavaScript.

Verifying $FILENAME…

![]() Verification

successful! ($FILENAME)

Verification

successful! ($FILENAME)

![]() Verification

failed! ($FILENAME)

Verification

failed! ($FILENAME)

Most likely, the verification failed because of an error or interruption during the download.

Die Verifizierung schlägt auch fehl, wenn Sie versuchen, eine andere als die neueste Version von Tails zu verifizieren, 7.8 .

Less likely, the verification might have failed because of a malicious download from our download mirrors or due to a network attack in your country or local network.

Downloading again is usually enough to fix this problem. Otherwise, please try downloading from a different place or a different computer.

![]() Fehler beim Auswählen

des Bildes.

Fehler beim Auswählen

des Bildes.

Stellen Sie sicher, dass Sie ein USB-Image auswählen, das von Ihrem Browser lesbar ist.

Stellen Sie sicher, dass Sie ein ISO-Image auswählen, das von Ihrem Browser lesbar ist.

![]() Fehler beim

Herunterladen der Prüfzifferdatei von

unserer Website.

Fehler beim

Herunterladen der Prüfzifferdatei von

unserer Website.

Stellen Sie sicher, dass Ihr Browser mit dem Internet verbunden ist.

![]() Fehler beim Lesen des

Images $FILENAME.

Fehler beim Lesen des

Images $FILENAME.

Stellen Sie sicher, dass $FILENAME von Ihrem Browser lesbar ist.

Download Rufus

In the following steps, you will install an intermediary Tails using the Tails USB image that you downloaded earlier.

Rufus is the Free Software tool that we recommend to install Tails from Windows.

Click on the following button to download Rufus:

Save your download to your usual Downloads folder and not to the USB stick.

We stopped recommending balenaEtcher to install Tails from Windows in 2025 because balenaEtcher shares sensitive information to the Balena company that allows identifying who is installing Tails.

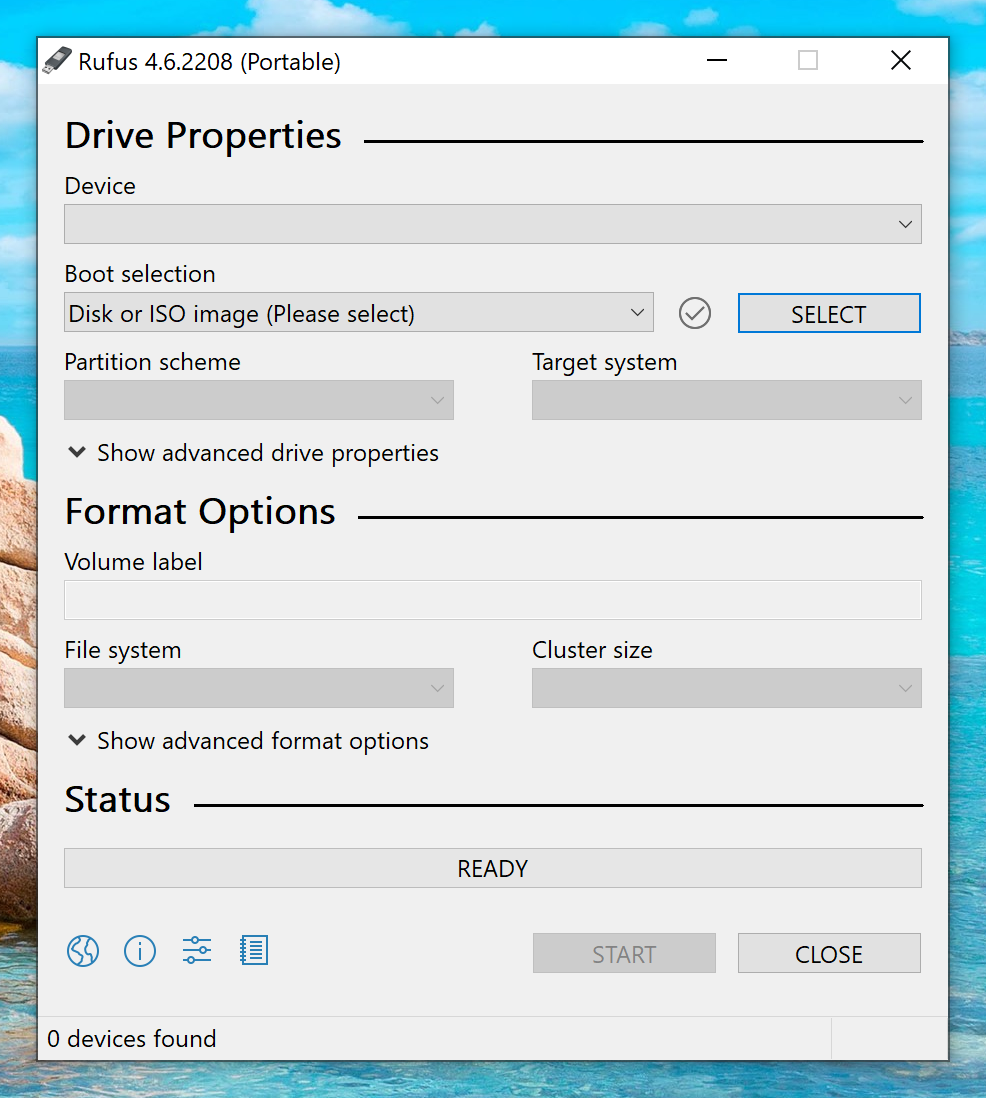

Install an intermediary Tails using Rufus

Open the Rufus download.

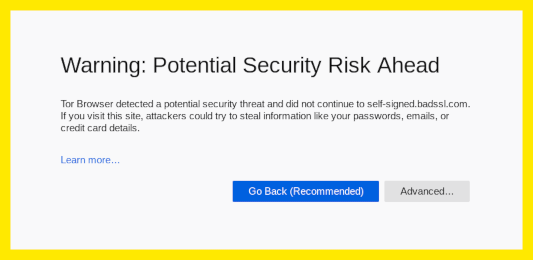

At the security warning, confirm that you want to open Rufus.

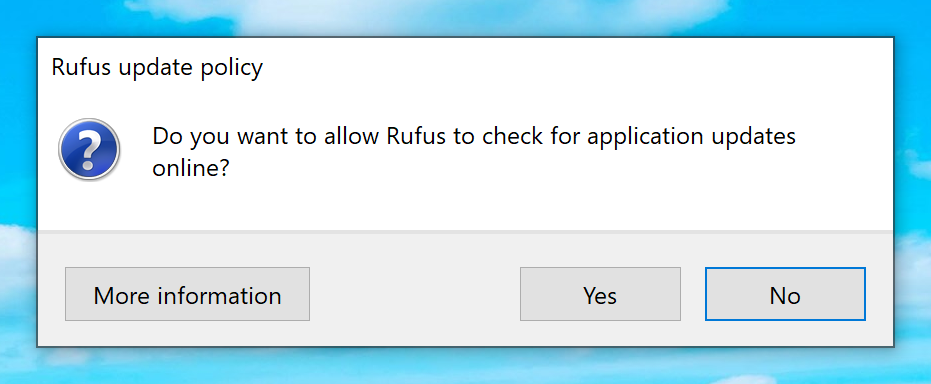

In the update policy dialog, click No.

Rufus starts.

Plug in the USB stick on which you want to install Tails. the intermediary Tails.

All the data on this USB stick will be lost.

Some data might still be recovered using advanced forensics tools.

The Persistent Storage of your Tails USB stick will not be copied to the temporary Tails.

Wait a few seconds until Rufus detects your USB stick.

Choose your USB stick in the Device menu.

If your USB stick doesn't appear in the Device menu, make sure that you saved Rufus to your usual Downloads folder and not to the USB stick itself.

Click the Select button.

Choose the USB image that you downloaded earlier.

Make sure that the USB image is called tails-amd64-7.8.img and has an .img file extension.

If the image has an .iso file extension, it is the wrong image. Please go back to the download step. download step.

Click Start.

Enter your password if you are asked for it.

The installation takes a few minutes.

Close Rufus.

After installing Tails, the USB stick no longer appears in the File Explorer app of Windows.

You can still see the USB stick in the Settings app. Choose System ▸ Storage ▸ Advanced storage settings ▸ Disk & volumes.

See also how to uninstall Tails from Windows.

Gut gemacht!

Sie haben Tails auf Ihrem USB-Stick installiert.

Im nächsten Schritt werden Sie Ihren Computer so einrichten, dass er von diesem USB-Stick startet.

Tails funktioniert möglicherweise nicht auf Ihrem Computer, also viel Glück!

Wenn Sie bereits mit dem anderen Tails begonnen haben, gehen Sie direkt zu Schritt 3: Überprüfen Sie, ob das andere Tails auf dem neuesten Stand ist.

Öffnen Sie diese Anweisungen auf einem anderen Gerät

Im nächsten Schritt werden Sie den Computer herunterfahren. Um die restlichen Anweisungen anschließend befolgen zu können, können Sie entweder:

Scannen Sie diesen QR-Code mit Ihrem Smartphone oder Tablet:

Diese Anweisungen ausdrucken.

Die URL dieser Seite aufschreiben:

https://tails.net/install/windows/index.de.html?back=1

https://tails.net/install/mac/index.de.html?back=1

https://tails.net/install/linux/index.de.html?back=1

https://tails.net/install/expert/index.de.html?back=1

https://tails.net/install/clone/pc/index.de.html?back=1

https://tails.net/install/clone/mac/index.de.html?back=1

https://tails.net/doc/upgrade/tails/index.de.html?back=1

https://tails.net/doc/upgrade/windows/index.de.html?back=1

https://tails.net/doc/upgrade/mac/index.de.html?back=1

https://tails.net/doc/upgrade/linux/index.de.html?back=1

https://tails.net/doc/upgrade/clone/index.de.html?back=1

Neustart auf dem Zwischen-Tails

Neustart auf dem anderen Tails

Neustart auf Ihrem Tails USB-Stick

Den Computer vom USB-Stick starten lassen

-

Vergewissern Sie sich, dass Sie Tails mit einer der folgenden Methoden installiert haben:

Select the Start

button.

button.Press and hold the Shift key while you select the Power

button and then

Restart.

button and then

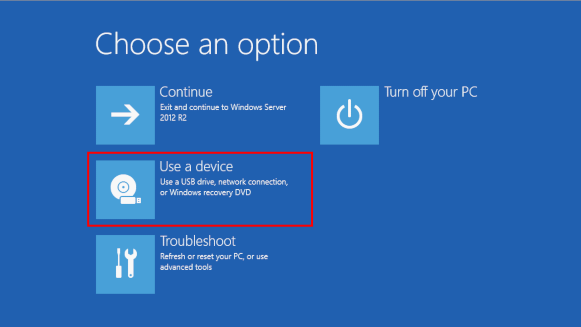

Restart.Windows shuts down and restarts on the Choose an option screen.

Wählen Sie im Bildschirm Option auswählen die Option Gerät verwenden.

Wenn der Bildschirm Option auswählen oder die Option Gerät verwenden nicht angezeigt wird, lesen Sie die Anleitung zum Starten von Tails mit der Boot-Menütaste.

In the Use a device screen, select USB HDD.

Windows shuts down and the computer restarts on your Tails USB stick.

In Zukunft empfehlen wir Wir, dass Sie Ihren Tails USB-Stick nur einstecken, wenn Windows heruntergefahren ist. Andernfalls könnte ein Virus in Windows Ihren Tails-USB-Stick infizieren und dessen Sicherheit beeinträchtigen.

Ein solcher Angriff ist theoretisch möglich, in der Praxis jedoch sehr unwahrscheinlich. Wir kennen keinen Virus, der Tails infizieren könnte. Siehe unsere Warnung zum Einstecken von Tails in nicht vertrauenswürdige Systeme.

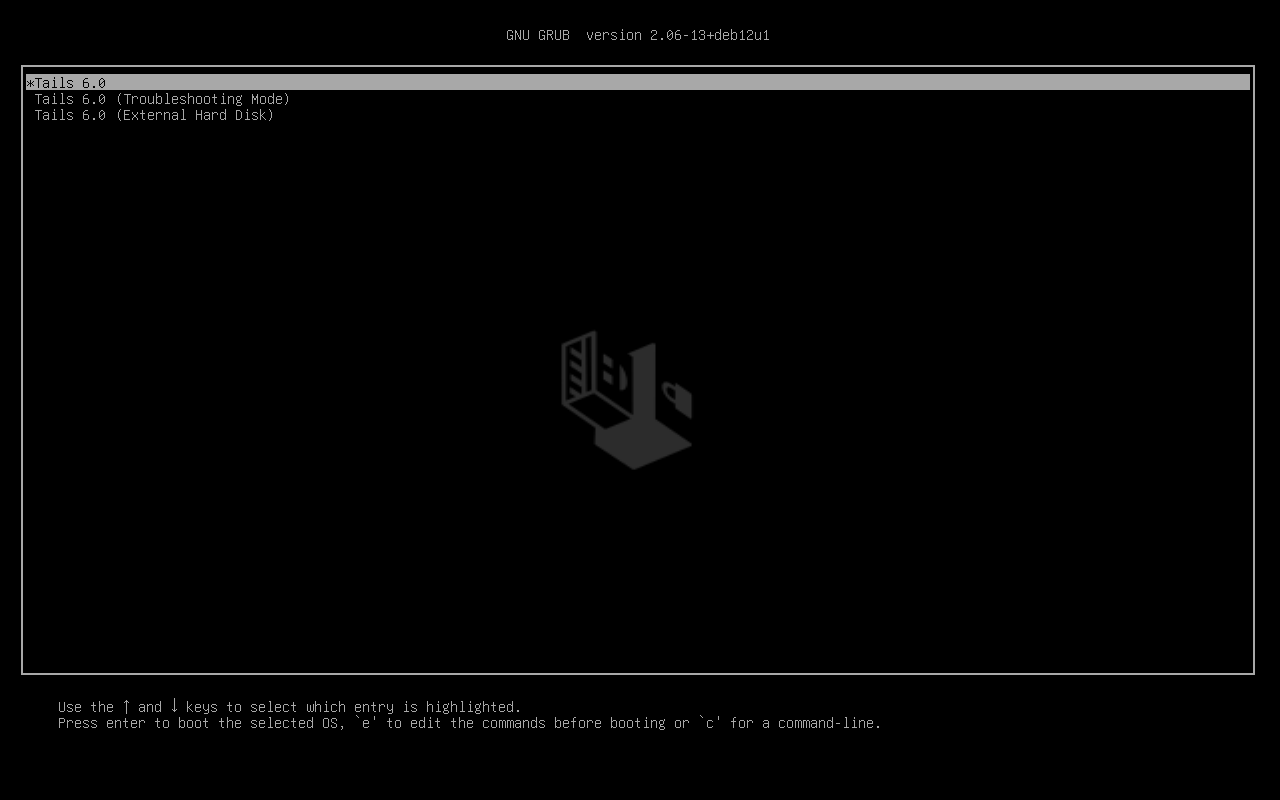

Wenn der Computer mit Tails startet, erscheint der Boot Loader und Tails startet automatisch nach 4 Sekunden.

Der Troubleshooting Mode deaktiviert einige Funktionen des Linux-Kernels und könnte auf manchen Computern besser funktionieren. Sie können diese Option ausprobieren, wenn Sie glauben, dass Sie Hardware-Kompatibilitätsfehler beim Starten von Tails haben.

Der Eintrag External Hard Disk ermöglicht den Start von einer externen Festplatte und einige problematische USB-Sticks.

Die meisten Computer starten nicht automatisch auf dem Tails-USB-Stick, aber Sie können eine Boot-Menü-Taste drücken, um eine Liste der möglichen Geräte anzuzeigen, von denen aus gestartet werden kann.

If Windows is also installed on the computer, you can refer instead to the instructions on starting Tails from Windows. Starting Tails from Windows is easier than using the Boot Menu key.

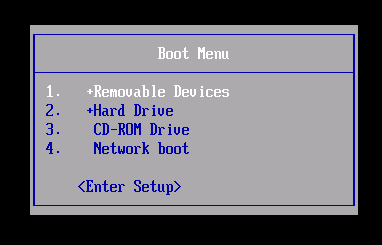

Der folgende Screenshot ist ein Beispiel für ein Boot-Menü:

Diese Animation fasst zusammen, wie man mit der Boot-Menü-Taste auf dem USB-Stick startet:

In der folgenden Anleitung wird detailliert erklärt, wie man mit der Taste Boot Menu auf dem USB-Stick startet:

-

Vergewissern Sie sich, dass Sie Tails mit einer der folgenden Methoden installiert haben:

-

Fahre den Compter herunter und lasse dabei den USB Stick eingesteckt.

Fahren Sie den Computer herunter und stecken Sie den Tails-USB-Stick ein.

Schalten Sie den Computer aus.

Stecken Sie den anderen Tails-USB-Stick ein, von dem Sie installieren aktualisieren möchten.

Ziehen Sie Ihren Tails-USB-Stick ab, während der Zwischen-USB-Stick eingesteckt bleibt.

-

Identify the possible Boot Menu keys for the computer depending on the computer manufacturer in the following list:

Manufacturer Schlüssel Acer F12, F9, F2, Esc Apple Option Asus Esc Clevo F7 Dell F12 Fujitsu F12, Esc HP F9 Huawei F12 Intel F10 Lenovo F12, Novo MSI F11 Samsung Esc, F12, F2 Sony F11, Esc, F10 Toshiba F12 Others… F12, Esc On many computers, a message is displayed very briefly when switching on that also explains how to get to the Boot Menu or edit the BIOS settings.

-

Schalten Sie den Computer ein.

Immediately press several times the first possible Boot Menu key identified in step 2.

-

Wenn der Computer ein anderes Betriebssystem startet oder eine Fehlermeldung zurückgibt, schalten Sie den Computer erneut aus und wiederholen Sie Schritt 3 für alle möglichen Boot-Menü-Tasten, die in Schritt 2 identifiziert wurden.

Wenn ein Boot-Menü mit einer Liste von Geräten erscheint, wählen Sie Ihren USB-Stick aus und drücken Sie Enter.

Wenn der Computer mit Tails startet, erscheint der Boot Loader und Tails startet automatisch nach 4 Sekunden.

-

Vergewissern Sie sich, dass Sie Tails mit einer der folgenden Methoden installiert haben:

-

Schalten Sie den Computer aus.

Fahre den Compter herunter und lasse dabei den USB Stick eingesteckt.

Stecken Sie den anderen Tails-USB-Stick ein, von dem Sie installieren möchten.

-

Stecken Sie Ihren Tails-USB-Stick ein.

-

Schalten Sie den Computer ein.

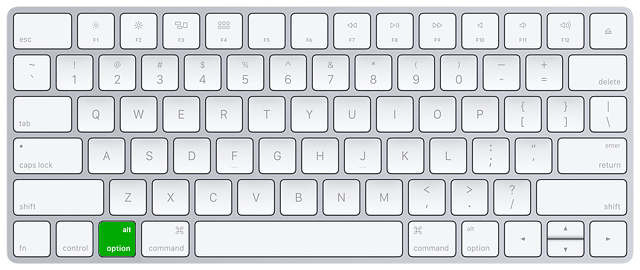

Drücken und halten Sie sofort die Option-Taste (⌥ oder Alt-Taste), wenn der Startton ertönt.

Halten Sie die Taste gedrückt, bis eine Liste möglicher Startlaufwerke angezeigt wird.

-

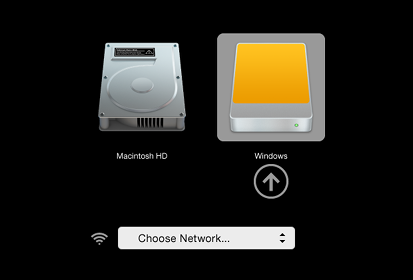

Wählen Sie den USB-Stick aus und drücken Sie Enter. Der USB-Stick erscheint als externe Festplatte und könnte als EFI Boot oder Windows beschriftet sein, wie im folgenden Screenshot:

Wenn der USB-Stick nicht in der Liste der Startlaufwerke erscheint:

Warten Sie 2–3 Minuten und versuchen es erneut. Einige USB-Sticks benötigen nach der Installation eine gewisse Ruhezeit.

Versuchen Sie alle anderen USB-Anschlüsse am Computer. Einige USB-Anschlüsse können nicht zum Starten verwendet werden.

Vergewissern Sie sich, dass Sie Tails mit einer der folgenden Methoden installiert haben:

Stellen Sie sicher, dass Sie Ihren Download von Tails verifiziert haben.

Stellen Sie sicher, dass Sie Ihren Download verifiziert haben.

-

Versuchen Sie, erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Versuchen Sie, es auf einem anderen USB-Stick zu installieren.

Versuchen Sie, denselben USB-Stick zu verwenden, um auf einem anderen Computer zu starten.

If your computer still does not display the Boot Loader, it might currently be impossible to start Tails on your computer.

-

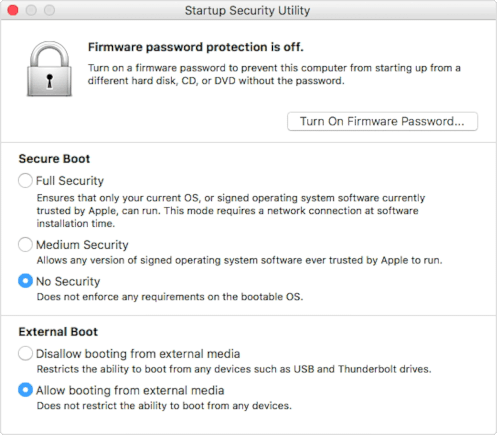

Wenn Ihr Mac die folgende Fehlermeldung anzeigt:

Die Sicherheitseinstellungen erlauben es diesem Mac nicht, ein externes Startlaufwerk zu verwenden.

Dann müssen Sie die Einstellungen des Startup Security Utility Ihres Macs ändern, um das Starten von Tails zu autorisieren.

Um Startup Security Utility zu öffnen:

Schalten Sie Ihren Mac ein und halten Sie dann sofort nach dem Erscheinen des Apple-Logos Command(⌘)+R gedrückt. Ihr Mac startet von macOS-Wiederherstellung.

When you see the macOS Utilities window, choose Utilities ▸ Startup Security Utility from the menu bar.

When you are asked to authenticate, click Enter macOS Password, then choose an administrator account and enter its password.

In the Startup Security Utility:

Choose No Security in the Secure Boot section.

Choose Allow booting from external media in the External Boot.

To still protect your Mac from starting on untrusted external media, you can set a firmware password, available on macOS Mountain Lion or later. A firmware password prevents users who do not have the password from starting up from any media other than the designated startup disk.

If you forget your firmware password you will require an in-person service appointment with an Apple Store or Apple Authorized Service Provider.

Read more on Apple Support about:

Wenn der Computer mit Tails startet, erscheint der Boot Loader und Tails startet automatisch nach 4 Sekunden.

Der Troubleshooting Mode deaktiviert einige Funktionen des Linux-Kernels und könnte auf manchen Computern besser funktionieren. Sie können diese Option ausprobieren, wenn Sie glauben, dass Sie Hardware-Kompatibilitätsfehler beim Starten von Tails haben.

Der Eintrag External Hard Disk ermöglicht den Start von einer externen Festplatte und einige problematische USB-Sticks.

Tails startet nicht - Fehlerbehebung

-

If the computer doesn't restart on your Tails USB stick:

Wait 2–3 minutes and try again. Some USB sticks need some rest after installing.

Try other options in the Use a device screen, for example USB FDD if available.

Try all other USB ports on the computer. Some USB ports cannot be used to start from.

Refer to the instructions on starting Tails using the Boot Menu key.

-

Wenn keine der möglichen Boot-Menü-Tasten aus der vorherigen Technik funktioniert, siehe die Fehlerbehebungsanweisungen zum Thema Tails startet überhaupt nicht.

-

If the Boot Menu appears, but your USB stick is not listed in the Boot Menu:

Wait 2–3 minutes and try again. Some USB sticks need some rest after installing.

Try all other USB ports on the computer. Some USB ports cannot be used to start from.

-

If the computer restarts on your Tails USB stick, but the Boot Loader doesn't appear:

If your USB stick is listed in the Boot Menu, but the Boot Loader doesn't appear:

If your USB stick appears in the list of startup disks, but the Boot Loader doesn't appear:

Warten Sie 2–3 Minuten und versuchen es erneut. Einige USB-Sticks benötigen nach der Installation eine gewisse Ruhezeit.

Versuchen Sie alle anderen USB-Anschlüsse am Computer. Einige USB-Anschlüsse können nicht zum Starten verwendet werden.

Vergewissern Sie sich, dass Sie Tails mit einer der folgenden Methoden installiert haben:

Stellen Sie sicher, dass Sie Ihren Download von Tails verifiziert haben.

Stellen Sie sicher, dass Sie Ihren Download verifiziert haben.

-

Versuchen Sie, erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Versuchen Sie, es erneut auf demselben USB-Stick zu installieren.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Try to install again on the same USB stick.

Versuchen Sie, es auf einem anderen USB-Stick zu installieren.

Versuchen Sie, denselben USB-Stick zu verwenden, um auf einem anderen Computer zu starten.

Wenn Ihr Computer immer noch den Boot-Loader nicht anzeigt, könnte es derzeit unmöglich sein, Tails auf Ihrem Computer zu starten.

-

If the Boot Loader appears, but Tails fails to start after the Boot Loader, refer to the troubleshooting section about Tails not starting after the Boot Loader. the troubleshooting section about Tails not starting after the Boot Loader.

Das Starten des Computers mit einer Boot-Menü-Taste kann schneller sein, als den Computer zuerst auf Windows und dann auf Tails zu starten. Wir empfehlen Ihnen, zu lernen, wie Sie Tails mit der Boot-Menü-Taste starten, wenn Sie Tails regelmäßig verwenden.

Apple priorisiert die Zusammenarbeit mit Free Software-Projekten nicht. Ihre neueste Hardware ist in der Regel sehr schwer für Entwickler von Free Software, um sie mit Linux und somit auch mit Tails zum Laufen zu bringen. PC-Hardware ist tendenziell offener und funktioniert besser mit Linux.

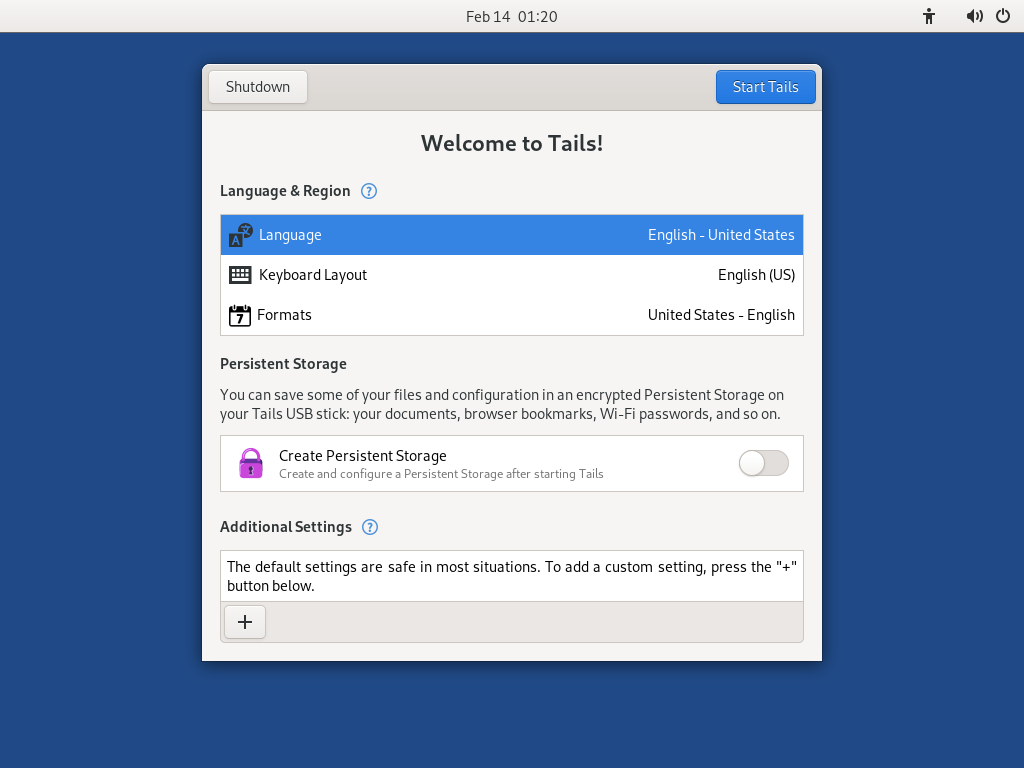

Willkommen bei Tails!

Starten des Zwischen-Tails

Das andere Tails starten

Nach dem Boot-Menü erscheint ein Ladebildschirm.

Ein bis zwei Minuten nach dem Bootloader und dem Ladebildschirm erscheint der Willkommensbildschirm.

If the following message about partitioning errors appears in the Welcome Screen, please start again from step 2: Verify your download.

Bei der Partitionierung deines Tails-USB-Sticks wurde ein Fehler festgestellt.

If the error persists, reinstall Tails on one of our recommended USB sticks.

Wählen Sie im Willkommensbildschirm Ihre Sprache und das Tastaturlayout im Language and Formats-Bereich aus. Klicken Sie auf Tails starten.

Wenn Ihre Tastatur oder Ihr Touchpad nicht funktioniert, versuchen Sie, eine USB-Tastatur oder -Maus zu verwenden.

Wilkommen bei Ihrem neuen Tails!

Sie haben es geschafft!

Du hast es geschafft dein neues Tails auf deinem Computer zu starten!

Herzlichen Glückwunsch, dass Sie sicher geblieben sind :)

Um Tails weiter zu entdecken, lesen Sie unsere Dokumentation.

Ihr WLAN testen

Probleme mit Wi-Fi sind in Tails und im Allgemeinen unter Linux leider recht häufig. Um zu testen, ob Ihre Wi-Fi-Schnittstelle in Tails funktioniert:

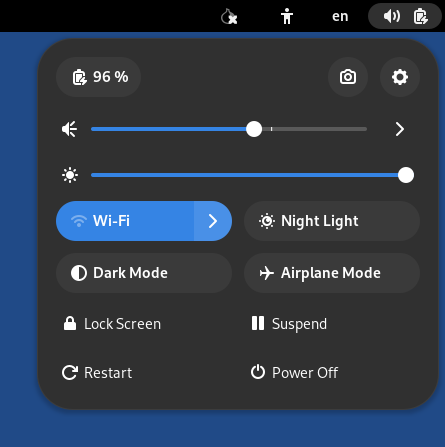

Klicken Sie auf das Systemmenü in der oberen rechten Ecke:

Click

on the

right of the Wi-Fi button.

on the

right of the Wi-Fi button.A list of available Wi-Fi networks appears below the Wi-Fi button.

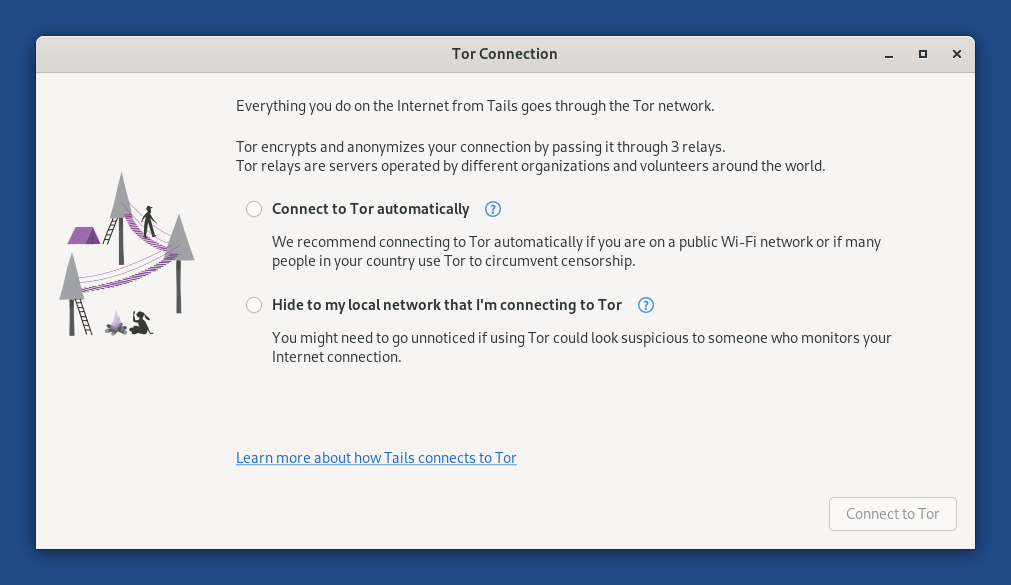

Nachdem eine Verbidung zu einem Lokalen Netzwerk hergestellt wurde, erscheint der Assistent für die Tor-Verbindung um dir zu helfen, dich mit dem Tor-Netzwerk zu verbinden.

To learn more about the Tor network, go to Connecting to the Tor network.

Troubleshooting Wi-Fi not working

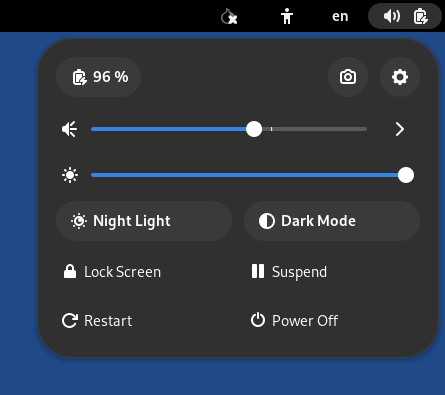

Wenn ihre Wi-Fi Schnittstelle nicht funktionsfähig ist, wie beispielsweise:

Es gibt kein WLAN-Menü im Systemmenü:

There is a Wi-Fi menu in the system menu, but connecting to a Wi-Fi network fails.

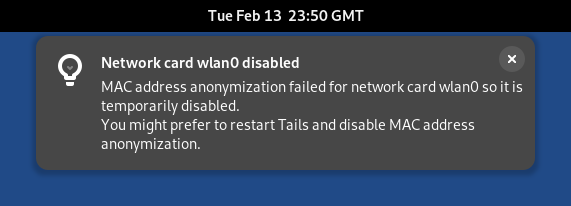

Die Schnittstelle ist deaktiviert, da die Anonymisierung der MAC-Adresse fehlgeschlagen ist:

In diesem Fall können Sie die Anonymisierung der MAC-Adresse im Begrüßungsbildschirm deaktivieren. Dies hat Sicherheitsimplikationen, daher lesen Sie unsere Dokumentation zur Anonymisierung der MAC-Adresse sorgfältig durch.

Die folgende Benachrichtigung erscheint:

Aktivierung der Netzwerkverbindung fehlgeschlagen

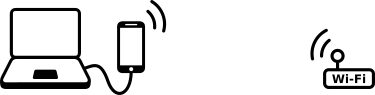

Um eine Internetverbindung herzustellen, versuchen Sie folgendes:

Verwenden Sie nach Möglichkeit ein Ethernet-Kabel anstelle von Wi-Fi. Kabelgebundene Schnittstellen arbeiten viel zuverlässiger als Wi-Fi in Tails.

Das Bereitstellen einer „Wi-Fi“- oder mobilen Daten-Verbindung ihres Mobiltelefons über ein USB-Kabel, ist eine Möglichkeit um eine Internetverbindung auf weiteren Geräten zu bereiten. Diese Art des Verbindungsaufbaus wird als „USB-Tethering“ bezeichnet.

Siehe Anweisungen für:

-

Nur das Teilen von mobilen Daten funktioniert auf iPhones und iPads; das Teilen von Wi-Fi funktioniert nicht.

Tails kann die Informationen, die Ihr Telefon im lokalen Netzwerk identifizieren, nicht verbergen. Wenn Sie Ihr Telefon mit einem:

-

Wi-Fi-Netzwerk verbinden: Das Netzwerk kann die MAC-Adresse Ihres Telefons sehen.

Dies hat Sicherheitsimplikationen, die wir in unserer Dokumentation zur Anonymisierung der MAC-Adresse erklären. Einige Telefone verfügen über eine Funktion, um die MAC-Adresse des Telefons zu verbergen.

-

Mobilfunknetz verbinden: Das Netzwerk kann die Identifikationsnummer Ihrer SIM-Karte (IMSI) und die Seriennummer Ihres Telefons (IMEI) erkennen.

-

Sie sollten einen USB-Adapter käuflich erwerben, welcher mit ‚Tails‘ kompatibel ist:

Panda Wireless Ultra ($25)

ThinkPenguin TPE-N150USB ($64)

- Überprüfen Sie in unserer Liste der bekannten Wi-Fi-Probleme, ob es eine Lösung gibt, um Ihre Wi-Fi-Schnittstelle in Tails zum Laufen zu bringen.