Limitaciones de Tor

Tails no oculta que estás usando Tor y probablemente Tails

Todo lo que haces en Internet desde Tails pasa por la red Tor.

Tor and Tails don't protect you by making you look like any random Internet user, but by making all Tor and Tails users look the same. It becomes impossible to know who is who among all users.

Your Internet service provider (ISP) and local network can see that you connect to the Tor network. But, they cannot know which sites you visit. To also hide that you connect to Tor, use a Tor bridge.

Los sitios que visitas pueden saber que estás usando Tor, porque la lista de nodos de salida de la red Tor es pública.

Los controles parentales, los proveedores de servicios de Internet y los países con una fuerte censura pueden identificar y bloquear las conexiones a la red Tor que no utilizan puentes Tor.

Muchos sitios web te piden que resuelvas un CAPTCHA o bloquean el acceso desde la red Tor.

Los nodos de salida pueden interceptar el tráfico hacia el servidor de destino

Tor oculta tu ubicación de los servidores de destino, pero no cifra todas tus comunicaciones. El último repetidor de un circuito Tor, llamado nodo de salida, establece la conexión real con el servidor de destino. Este último paso se puede descifrar, por ejemplo, si te conectas a un sitio web mediante HTTP en lugar de HTTPS.

El nodo de salida puede:

Observar tu tráfico. Es por eso que el Navegador Tor y Tails incluyen herramientas para cifrar la conexión entre el nodo de salida y el servidor de destino, siempre que sea posible.

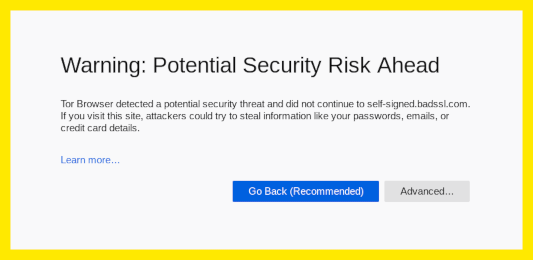

Pretend to be the destination server, a technique known as machine-in-the-middle attack (MitM). That is why you should pay even more attention to the security warnings in Tor Browser. If you get such a warning, use the New Identity feature of Tor Browser to change exit node.

To learn more about what information is available to someone observing the different parts of a Tor circuit, see the interactive graphics at Tor Support: How HTTPS encryption and Tor works in Tor Browser to enhance your privacy and anonymity.

Tor exit nodes have been used in the past to collect sensitive information from unencrypted connections. Malicious exit nodes are regularly identified and removed from the Tor network. For an example, see Ars Technica: Security expert used Tor to collect government e-mail passwords.

Los adversarios que observan ambos extremos de un circuito Tor podrían identificar a los usuarios

Un adversario, que pudiera controlar los 3 repetidores en un circuito, podría desanonimizar a los usuarios de Tor.

Tor elige 3 repetidores que pertenecen a 3 operadores de red diferentes para cada circuito.

Tails toma medidas adicionales para usar diferentes circuitos para diferentes aplicaciones.

La red Tor tiene más de 6 000 repetidores. Las organizaciones que ejecutan repetidores de Tor incluyen universidades como el MIT, grupos de activistas como Riseup, organizaciones sin fines de lucro como Derechos Digitales, empresas de alojamiento de Internet como Private Internet Access, entre otras. La enorme diversidad de personas y organizaciones que ejecutan repetidores de Tor lo hace más seguro y sostenible.

A powerful adversary, who could analyze the timing and shape of the traffic entering and exiting the Tor network, might be able to deanonymize Tor users. These attacks are called end-to-end correlation attacks, because the attacker has to observe both ends of a Tor circuit at the same time.

Ninguna red de anonimato utilizada para conexiones rápidas, como navegar por la web o mensajería instantánea, puede proteger al 100 % de los ataques de correlación de extremo a extremo. En este caso, las VPN (redes privadas virtuales) son menos seguras que Tor, porque no utilizan 3 repetidores independientes.

End-to-end correlation attacks have been studied in research papers, but we don't know of any actual use to deanonymize Tor users. For an example, see Murdoch and Zieliński: Sampled Traffic Analysis by Internet-Exchange-Level Adversaries.